VSFTPD在CentOS上的安装与配置详解

环境说明

本文将介绍如何在CentOS系统上安装和配置VSFTPD(Very Secure FTP Daemon),并确保其安全性和功能完备性,我们将以CentOS 7为例,但同样适用于CentOS 8。

安装VSFTPD

1、更新软件包:建议更新系统的软件包以确保安装的是最新版本的软件包,可以使用以下命令进行更新:

```bash

sudo yum update y

```

2、安装VSFTPD:使用以下命令安装VSFTPD:

```bash

sudo yum install vsftpd y

```

3、启动并启用VSFTPD服务:安装完成后,启动VSFTPD服务并设置开机自启动:

```bash

sudo systemctl start vsftpd

sudo systemctl enable vsftpd

```

4、验证服务状态:检查VSFTPD服务的状态,确保其正常运行:

```bash

sudo systemctl status vsftpd

```

配置VSFTPD

1、备份原始配置文件:在进行任何配置更改之前,建议先备份原始的VSFTPD配置文件:

```bash

sudo cp /etc/vsftpd/vsftpd.conf /etc/vsftpd/vsftpd.conf.bak

```

2、编辑VSFTPD配置文件:使用文本编辑器(如vim或nano)打开VSFTPD的配置文件:

```bash

sudo vi /etc/vsftpd/vsftpd.conf

```

3、基本配置:以下是一些关键配置项及其说明:

| Key | Value | Description | |

| anonymous_enable | NO | 禁用匿名访问 | |

| local_enable | YES | 允许本地用户访问 | |

| write_enable | YES | 允许上传文件 | |

| local_umask | 022 | 设置本地用户的umask值 | |

| dirmessage_enable | YES | 启用目录消息 | |

| xferlog_enable | YES | 启用传输日志 | |

| connect_from_port_20 | YES | 允许从端口20连接 | |

| xferlog_std_format | YES | 启用标准传输日志格式 | |

| chroot_local_user | YES | 限制用户在其主目录中活动 | |

| allow_writeable_chroot | YES | 允许用户在chroot环境中写入文件 | |

| listen | YES | 监听所有IP地址 | |

| listen_ipv6 | NO | 禁用IPv6监听 | |

| pam_service_name | vsftpd | 指定PAM服务名称 | |

| userlist_enable | YES | 启用用户列表 | |

| tcp_wrappers | YES | 启用TCP包装器 | |

| local_root | /home/$USER | 设置用户的本地根目录 | |

| user_sub_token | $USER | 使用用户名作为子目录标记 | |

| userlist_deny | NO | 允许用户列表中的用户访问 | |

| userlist_file | /etc/vsftpd/user_list | 用户列表文件路径 | |

| pasv_enable | YES | 启用被动模式 | |

| pasv_min_port | 30010 | 设置被动模式的最小端口 | |

| pasv_max_port | 30015 | 设置被动模式的最大端口 | |

| pasv_address | {{vsftpd服务器的公网IP}} | 设置被动模式的IP地址 |

4、保存并退出:完成上述配置后,保存文件并退出编辑器。

5、重启VSFTPD服务:使配置更改生效:

```bash

sudo systemctl restart vsftpd

```

防火墙配置

1、开放所需端口:如果使用firewalld,请执行以下命令开放所需端口:

```bash

sudo firewallcmd permanent addport=21/tcp

sudo firewallcmd permanent addservice=ftp

sudo firewallcmd reload

```

2、开放被动模式端口范围:如果需要使用被动模式,还需开放相应的端口范围:

```bash

sudo firewallcmd permanent addport=3001030015/tcp

sudo firewallcmd reload

```

3、如果使用iptables:请执行以下命令开放所需端口:

```bash

sudo iptables A INPUT p tcp dport 20 j ACCEPT

sudo iptables A INPUT p tcp dport 21 j ACCEPT

```

4、开放被动模式端口范围:如果需要使用被动模式,还需开放相应的端口范围:

```bash

sudo iptables A INPUT p tcp dport 30010:30015 j ACCEPT

sudo service iptables save

```

创建FTP用户及目录

1、创建FTP用户:假设用户名为ftpuser:

```bash

sudo adduser ftpuser

sudo passwd ftpuser

```

2、创建FTP目录并设置权限:创建FTP目录并分配适当的权限和所有权:

```bash

sudo mkdir p /home/ftpuser/ftp

sudo chown R ftpuser:ftpuser /home/ftpuser/ftp

sudo chmod 755 /home/ftpuser/ftp

```

测试登录及问题排查

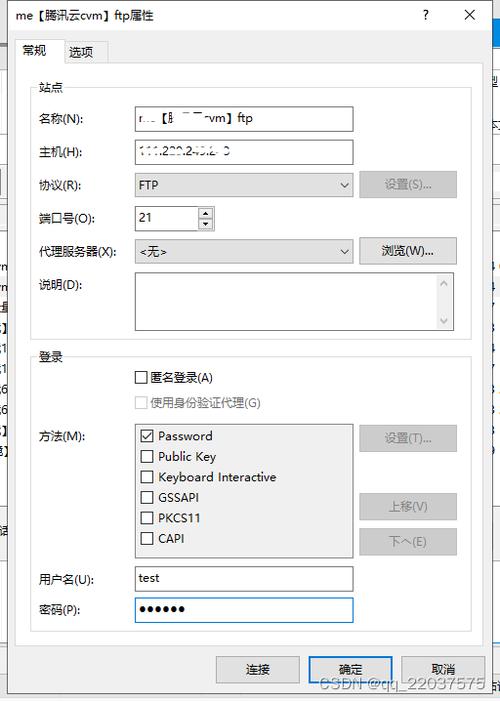

1、测试登录:尝试使用FTP客户端(如FileZilla)连接到服务器,输入用户名ftpuser和密码进行登录,如果一切正常,你应该能够看到FTP目录并执行上传、下载等操作。

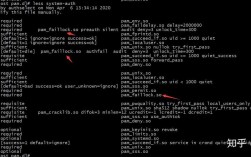

2、问题排查:如果遇到登录问题,请检查以下几点:

确保已正确配置/etc/vsftpd/user_list文件并添加了FTP用户。

确保FTP用户未被列在/etc/vsftpd/ftpusers文件中。

如果仍然无法登录,请查看VSFTPD日志以获取更多信息:sudo journalctl u vsftpd f,如果日志无法解决问题,可以尝试使用网络抓包工具进行进一步分析。

FAQs常见问题解答:

1、如何修改VSFTPD的默认监听端口?

答:可以通过修改/etc/vsftpd/vsftpd.conf文件中的listen_port参数来更改VSFTPD的默认监听端口,要将端口更改为2222,请将该行设置为listen_port=2222,然后重启VSFTPD服务使更改生效,注意,同时需要调整防火墙规则以允许新的端口通过。

2、如何限制特定IP地址访问VSFTPD服务器?

答:可以通过配置防火墙规则来限制特定IP地址访问VSFTPD服务器,对于firewalld,可以使用以下命令拒绝特定IP地址(如192.168.1.100)的访问:sudo firewallcmd permanent addrichrule='rule family="ipv4" source address="192.168.1.100" reject',然后重新加载防火墙配置:sudo firewallcmd reload,对于iptables,可以添加一条REJECT规则来拒绝特定IP地址的连接请求。