防止SQL注入的全面指南

SQL注入(SQL Injection)是一种网络攻击方式,攻击者通过在应用程序的输入字段中插入恶意的SQL代码片段,从而欺骗数据库执行非预期的操作,可能导致数据泄露、篡改或删除,为防止SQL注入,需采取多种措施确保应用和数据库的安全。

防止SQL注入的方法

| 方法 | 描述 |

| 使用参数化查询 | 通过预编译语句将SQL代码与参数分开,避免直接拼接用户输入到SQL查询中,在Java中可以使用PreparedStatement来实现,这种方法可以有效防止SQL注入,因为参数值被当作普通字符串处理,不会被解析成SQL指令。 |

| 输入验证和过滤 | 对用户输入的数据进行严格的验证和过滤,确保其符合预期的格式和类型,对于数字ID,可以使用正则表达式或内置函数检查是否为数字;对于字符串,可以检查长度和特殊字符等。 |

| 使用存储过程 | 将复杂的SQL逻辑封装在数据库的存储过程中,并通过调用存储过程来执行操作,存储过程可以减少SQL注入的风险,但仍需注意参数传递的安全性。 |

| 最小权限原则 | 为数据库用户分配最小的必要权限,限制其对数据库的操作能力,即使攻击者成功注入了恶意SQL,由于权限限制,其破坏程度也会大大降低。 |

| 使用ORM框架 | 对象关系映射(ORM)框架如Hibernate和JPA可以帮助防止SQL注入,因为它们自动处理SQL查询的构建和参数化,减少了手动编写SQL代码的错误风险。 |

| 避免动态拼接SQL语句 | 尽量避免在代码中动态拼接SQL语句,特别是涉及用户输入的部分,如果必须拼接,应确保对用户输入进行充分的验证和过滤。 |

| 使用安全的数据库连接 | 使用安全的数据库连接方式,如SSL加密连接,防止数据在传输过程中被截获和篡改。 |

| 防火墙和入侵检测系统 | 部署防火墙和入侵检测系统,监控和阻止可疑的网络活动和SQL注入攻击。 |

| 定期更新和维护数据库软件 | 及时应用数据库软件的安全补丁和更新,修补已知的安全漏洞,提高系统的整体安全性。 |

具体实施步骤

1、使用PreparedStatement:在Java中,使用PreparedStatement代替普通的Statement,通过设置参数值来避免SQL注入。

String query = "SELECT * FROM users WHERE username = ? AND password = ?"; PreparedStatement pstmt = connection.prepareStatement(query); pstmt.setString(1, username); pstmt.setString(2, password); ResultSet rs = pstmt.executeQuery();

2、输入验证示例:在接收用户输入之前,使用正则表达式验证输入数据的合法性。

public boolean isValidUsername(String username) {

return Pattern.matches("^[azAZ09_]{3,20}$", username);

}3、使用存储过程:在数据库中创建存储过程,并在应用中通过调用存储过程来执行操作。

CREATE PROCEDURE getUserByUsernameAndPassword (

IN p_username VARCHAR(50),

IN p_password VARCHAR(50)

)

BEGIN

SELECT * FROM users WHERE username = p_username AND password = p_password;

END;4、最小权限原则:为数据库用户设置最小权限,仅授予必要的操作权限。

5、使用ORM框架:使用Hibernate等ORM框架,自动生成安全的SQL查询。

6、避免动态拼接SQL语句:尽量使用参数化查询和ORM框架,避免手动拼接SQL语句。

7、使用安全的数据库连接:配置SSL加密连接,保护数据传输安全。

8、部署防火墙和入侵检测系统:安装和配置防火墙及入侵检测系统,实时监控和阻止可疑活动。

9、定期更新数据库软件:及时应用安全补丁和更新,保持系统的最新状态。

相关问答FAQs

1、问:为什么参数化查询能有效防止SQL注入?

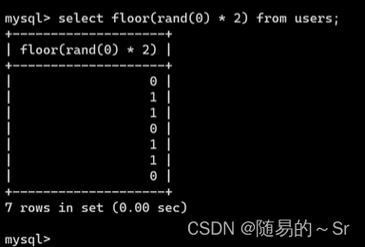

答:参数化查询通过将SQL代码与参数分开,预编译SQL语句,使得参数值被当作普通字符串处理,不会被解析成SQL指令,这样即使包含恶意代码的用户输入也不会影响SQL语句的结构,从根本上避免了SQL注入的可能性。

2、问:如何验证用户输入的有效性?

答:可以通过正则表达式和内置的输入验证方法来验证用户输入的有效性,对于数字ID,可以使用正则表达式检查是否为数字;对于用户名和密码,可以检查长度和包含的特殊字符等,这样可以确保用户输入的数据符合预期的格式和类型,减少SQL注入的风险。

通过综合运用上述方法,可以显著降低SQL注入攻击的风险,提高应用和数据库的安全性。