CentOS 安装SSH详细指南

SSH(Secure Shell)是一种加密的网络传输协议,设计用于替代传统的不安全的远程登录程序如 Telnet,通过 SSH,用户可以在不安全的网络环境中安全地进行远程登录、命令执行和文件传输等操作,本指南将详细介绍如何在 CentOS 系统上安装和配置 SSH 服务,包括更新系统、安装 SSH 服务、启动和设置 SSH 服务开机自启动、配置 SSH 服务以及重启 SSH 服务。

一、更新系统

在安装 SSH 服务之前,首先需要更新系统以确保安装的软件是最新的,输入以下命令以更新系统:

sudo yum update

该命令会从官方软件库中下载并安装最新的软件包和安全补丁,确保系统的稳定性和安全性。

二、安装 SSH 服务

CentOS 默认情况下可能已经安装了 OpenSSH 服务器,但如果没有安装,可以使用以下命令进行安装:

sudo yum install opensshserver

此命令会安装 OpenSSH 服务器及其相关组件,安装完成后,可以通过以下命令检查是否安装成功:

rpm qa | grep ssh

如果输出中包含openssh 和opensshserver,则表示安装成功。

三、启动 SSH 服务

安装完成后,需要启动 SSH 服务以使其开始监听来自客户端的连接请求,输入以下命令以启动 SSH 服务:

sudo systemctl start sshd

该命令会立即启动 SSH 服务,为了确保 SSH 服务在系统重启后仍然自动运行,需要将其设置为开机自启动:

sudo systemctl enable sshd

四、检查 SSH 服务状态

为了确认 SSH 服务已经成功启动并在运行,可以使用以下命令检查其状态:

sudo systemctl status sshd

SSH 服务已经正常运行,您将看到类似如下的输出:

● sshd.service OpenSSH server daemon

Loaded: loaded (/usr/lib/systemd/system/sshd.service; enabled; vendor preset: enabled)

Active: active (running) since Tue 20210413 10:56:08 CST; 2s ago

Main PID: 1999 (sshd)

CGroup: /system.slice/sshd.service

└─1999 /usr/sbin/sshd D五、配置 SSH 服务

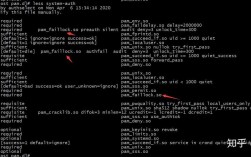

SSH 服务的主要配置文件位于/etc/ssh/sshd_config,可以使用 vim 或 nano 等编辑器打开该文件进行编辑,

sudo vim /etc/ssh/sshd_config

以下是一些常用的配置项及其说明:

Port:指定 SSH 服务监听的端口号,默认为 22,可以根据需要更改为其他端口号。

Protocol:指定 SSH 服务使用的协议版本,默认为 2,建议保持默认设置以确保安全性。

PermitRootLogin:指定是否允许 root 用户使用 SSH 登录,默认为yes,为了提高安全性,可以将其设置为no,禁止 root 用户通过 SSH 登录。

PasswordAuthentication:指定是否允许使用密码进行 SSH 登录,默认为yes,为了提高安全性,可以将其设置为no,禁止密码登录,仅允许公钥认证。

PubkeyAuthentication:指定是否允许使用公钥进行 SSH 登录,默认为yes,建议保持默认设置以启用公钥认证。

六、重启 SSH 服务

在修改了 SSH 服务的配置文件之后,需要重启 SSH 服务以使新的配置生效,输入以下命令以重启 SSH 服务:

sudo systemctl restart sshd

本文详细介绍了在 CentOS 系统上安装和配置 SSH 服务的步骤,包括更新系统、安装 SSH 服务、启动和设置 SSH 服务开机自启动、配置 SSH 服务以及重启 SSH 服务,通过本文的介绍,读者应该能够在 CentOS 系统上成功安装和配置 SSH 服务,并了解如何通过修改配置文件来增强 SSH 服务的安全性,SSH 作为一种加密的网络传输协议,在网络安全通信中扮演着至关重要的角色,希望本文对读者在使用 SSH 服务时有所帮助。

八、FAQs

Q1: 如何更改 SSH 服务的默认端口号?

A1: 可以通过修改/etc/ssh/sshd_config 文件中的Port 配置项来更改 SSH 服务的默认端口号,默认情况下,该值为 22,可以将其更改为其他未被占用的端口号,2222,修改完成后,需要重启 SSH 服务以使更改生效。

Q2: 如何禁止 root 用户通过 SSH 登录?

A2: 可以通过修改/etc/ssh/sshd_config 文件中的PermitRootLogin 配置项来禁止 root 用户通过 SSH 登录,将该项的值从默认的yes 改为no,然后保存更改并重启 SSH 服务即可,这样,即使有人知道了 root 用户的密码,也无法通过 SSH 登录到系统,从而提高了系统的安全性。