centos 怎么绕过密码登录

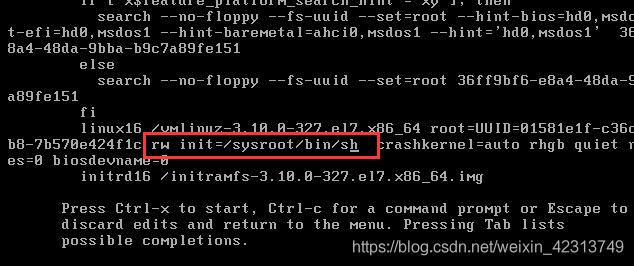

在咱们日常使用 CentOS 系统的过程中,有时候可能会遇到忘记密码或者不想每次都输密码的麻烦事儿,那 CentOS 到底能不能绕过密码登录呢?答案是肯定的,不过这需要一些特定的操作和设置哦,我就给各位新手小白详细讲讲几种常见的方法,让你轻松搞定 CentOS 绕过密码登录这件事儿。

先来说说利用 SSH 密钥登录这种方式吧。SSH 密钥登录的好处就是方便又安全,一旦配置好了,就不用再一次次输入密码啦,那具体咋操作呢?

第一步,你得生成 SSH 密钥对,打开你的终端,输入这么一串命令:sshkeygen t rsa,然后按照提示一路回车就行,它会默认把密钥对保存到~/.ssh 目录下,文件名分别是id_rsa(私钥)和id_rsa.pub(公钥)。

第二步,把公钥复制到你打算登录的远程 CentOS 服务器上,假设本地机器是 A,远程服务器是 B,在 A 上执行sshcopyid user@B_ip_address(这里的user 是 B 服务器上的用户名,B_ip_address 是 B 服务器的 IP 地址),按提示输入 B 服务器上user 用户的密码,如果一切顺利,公钥就被复制过去啦。

第三步,试着从 A 登录到 B,直接输入ssh user@B_ip_address,看看是不是不用输密码就能登录成功了?要是出现啥问题,别慌,检查一下是不是哪步操作没做对,比如密钥对生成有没有成功、公钥有没有正确复制过去等等。

再来说说修改 PAM 配置的方法。PAM(可插入认证模块)可是 Linux 系统中管认证的“大管家”哦,通过调整它的配置,也能实现绕过密码登录的效果。

找到 CentOS 系统里的/etc/pam.d/sshd 文件,用你喜欢的文本编辑器打开它,比如vi 或者nano,在这个文件中,找到类似下面这一行的内容:

auth required pam_unix.so remember=5

把它改成这样:

auth sufficient pam_unix.so nullok_secure

保存退出后,别忘了重启一下 SSH 服务,让设置生效,输入systemctl restart sshd,然后再试试登录,应该就不用密码啦,不过要注意哦,这种改法可能会有安全隐患,毕竟不验证密码就直接能登录,所以在正式的生产环境里要谨慎使用呀。

还有一种办法是通过修改sudoers 文件来实现。sudoers 文件管着用户执行特权命令的事儿,咱可以通过它来让特定用户在执行某些命令时不用输密码。

同样用文本编辑器打开/etc/sudoers 文件,找到类似下面这一行:

username ALL=(ALL) ALL

把它改成:

username ALL=(ALL) NOPASSWD: ALL

这里的username 换成你要设置的实际用户名,保存退出后,这个用户在使用sudo 命令执行任何操作时就都不用输密码了,但这也是有一定风险的,所以得根据实际需求来权衡利弊哦。

除了上面这些方法,还有一些其他的途径可以实现 CentOS 绕过密码登录,比如说配置基于 Kerberos 的身份验证、使用 OTP(一次性密码)等,但这些相对复杂一些,不太适合刚入门的新手小白,等你把前面几种方法掌握好了,再去研究它们也不迟。

我觉得 CentOS 系统还是挺人性化的,给了咱们这么多可以绕过密码登录的办法,让咱们能更方便快捷地使用它,不过在使用过程中,一定要牢记安全第一的原则,根据自己的实际情况选择合适的方法,别因为图省事而忽略了潜在的安全风险哦,希望这篇文章能帮到你,让你在 CentOS 的世界里玩得更溜!