CentOS 6 上的 Docker 升级:挑战与务实方案

面对 CentOS 6 用户希望升级或运行较新 Docker 版本的诉求,这确实是一个充满技术挑战的难题,CentOS 6 在 2020 年 11 月已结束生命周期(EOL),不再接收任何安全更新或官方维护,现代 Docker 引擎及其依赖(如 containerd、runc)对系统内核和核心库(特别是 glibc)的要求远超 CentOS 6 所能提供的极限,其默认的 2.6.32 内核版本与过时的系统库,构成了难以逾越的障碍。

核心障碍解析:

- 内核版本过低: Docker 稳定运行依赖现代内核特性(如 OverlayFS、Cgroups v2 支持、命名空间增强等),CentOS 6 的 2.6.32 内核严重缺失这些功能,强行安装新 Docker 常触发

FATAL: kernel too old类致命错误。 - 关键库版本陈旧:

glibc是系统核心库,CentOS 6 搭载glibc 2.12,而现代 Docker 组件通常要求glibc 2.14或更高版本,尝试运行新版 Docker 二进制文件,极易遭遇/lib64/libc.so.6: version GLIBC_2.14 not found等报错。 - 软件源枯竭: 官方 CentOS 6 仓库早已冻结,第三方维护仓库(如 EPEL 6)也基本停止更新,通过

yum直接获取新版 Docker 的可能性为零。 - 安全风险剧增: 运行一个无补丁的操作系统本身已是巨大风险,在其上叠加复杂容器环境,漏洞暴露面显著扩大,极易成为攻击目标。

有限的应对策略(权衡风险与收益):

虽然官方途径已断绝,但存在几种技术变通方案,需谨慎评估其复杂性和风险:

手动编译安装旧版 Docker:

- 目标版本: 瞄准 Docker 早期版本(如 1.7.x, 1.8.x),其系统要求相对较低。

- 操作流程:

- 安装必需开发工具链:

sudo yum groupinstall "development Tools" - 获取旧版 Docker 源码包(如从 GitHub Release 页面下载)。

- 解决依赖:手动编译安装所需版本 Go 语言环境及编译依赖库。

- 执行编译:

./build或make(需仔细查阅特定旧版本的编译文档)。 - 安装与配置:手动放置二进制文件,配置 init 脚本(Upstart)。

- 安装必需开发工具链:

- 严峻挑战: 依赖解析极其繁琐耗时;编译过程常因依赖缺失失败;最终得到的版本功能受限、存在已知漏洞且无法升级。

利用特殊第三方仓库(风险极高):

- 历史上存在为 CentOS 6/Virtuozzo/OpenVZ 环境提供较新 Docker 包的仓库(如 OpenVZ 提供过 Docker 17.03 包),部分可能仍可访问。

- 巨大风险: 这些仓库已无人维护,软件包安全性、兼容性无保障,添加此类仓库并安装软件等同于主动引入安全隐患,强烈不推荐用于任何生产或敏感环境。

强烈建议的务实路径:系统升级

考虑到 CentOS 6 的根本性局限和安全危机,投入精力尝试在其上运行新 Docker 实属事倍功半,最具可行性和战略价值的方案是升级底层操作系统:

迁移至 CentOS 7 或更高替代品:

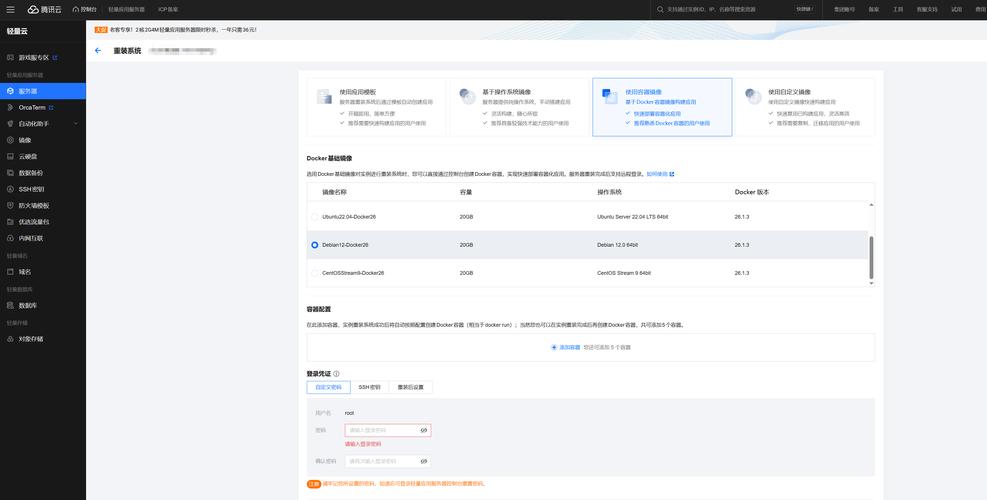

- 方案: 规划并执行系统迁移至 CentOS 7(支持至 2024 年 6 月)、CentOS Stream,或兼容替代品如 Rocky Linux、AlmaLinux。

- 优势: 原生支持现代 Docker 引擎及容器生态(Podman, containerd),获得持续安全更新,无缝使用官方仓库。

- 方法: 全新安装是首选,评估应用兼容性,规划迁移窗口,利用虚拟机或物理新服务器进行过渡。

评估迁移至其他主流发行版:

如应用环境允许,Ubuntu LTS 或 Debian Stable 是优秀选择,提供更长的支持周期和更活跃的容器社区支持。

重要提醒:

- 备份至上: 执行任何迁移或重大变更前,务必验证并测试完整系统与应用备份的可恢复性。

- 应用兼容性测试: 在新环境中彻底测试原有应用及依赖,确保功能正常。

安全警示不可忽视

在 CentOS 6 运行任何网络服务,包括 Docker,本质上已暴露在不可控风险中,已知未修补的高危漏洞(如 Dirty Pipe)可直接威胁主机和容器安全,容器隔离性无法弥补底层操作系统的脆弱性,依赖容器化解决 OS 陈旧问题,是危险的技术错觉。

个人观点

在技术领域,及时拥抱更新是维持系统安全与生命力的基石,CentOS 6 的终结标志着一个时代的落幕,固执坚守不仅消耗大量维护精力,更将业务置于严重风险之中,手动编译或求助于废弃的第三方包,如同在危房上修补裂缝,无法解决结构性问题,投入资源规划并执行向受支持系统的迁移,才是唯一负责任且可持续的技术决策,面对现实,将宝贵精力投入到现代化基础设施的建设上,远比在废弃平台上进行高风险挣扎更有价值,迁移虽有阵痛,但换来的是安全、可维护性和未来的发展空间。