CentOS加密涉及多个方面,包括操作系统的全盘加密、文件和目录的加密以及用户密码的加密等,以下是对CentOS加密的详细介绍:

全盘加密

1、安装与配置:

在CentOS安装过程中,可以选择数据加密选项,设置密码以保护整个系统盘。

使用cryptsetup工具进行磁盘加密,该工具默认已经安装在CentOS中。

2、磁盘解密配置:

可以通过将密码写入boot引导文件keyfile,并使用cryptsetup luksAddKey命令添加密钥。

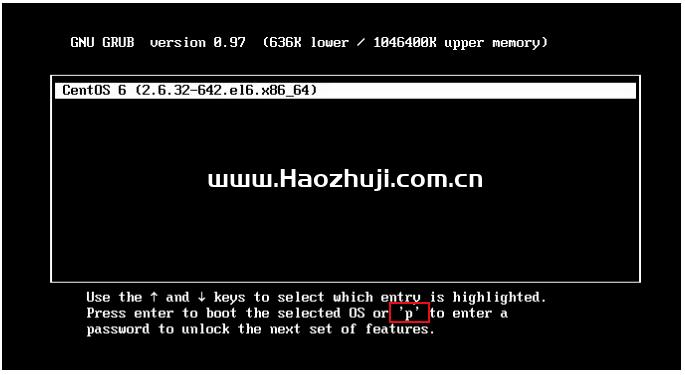

修改启动内核grub,使用boot分区引导解密,确保系统启动时能够自动解密磁盘。

3、去除磁盘解密:

如果需要去除磁盘解密,可以通过修改grub配置来实现,并重新引导系统。

文件和目录加密

1、EncFS工具:

使用EncFS工具对CentOS中的重要文件进行加密,这是一种有效的数据保护方法。

2、VeraCrypt:

VeraCrypt也可用于创建加密磁盘或加密分区,支持多种加密算法和文件系统。

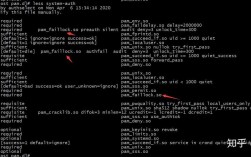

用户密码加密

1、root用户加密:

可以使用passwd encrypt命令来加密当前用户,包括root用户的密码。

2、查看加密算法:

通过authconfig test | grep hashing命令可以查看当前用户密码的加密算法,如SHA512。

FAQs

1、问题一:如何在CentOS 7中设置网络绑定磁盘加密(NBDE)?

解答:在Linux服务器环境下,可以通过配置网络绑定磁盘加密(NBDE)来增强数据安全性,具体步骤包括编辑grub配置文件,添加相关参数,并重新引导系统,需要注意的是,完全的磁盘加密在数据中心中可能难以实现,因此NBDE成为一种可行的替代方案。

2、问题二:如何查看CentOS中的加密卷信息?

解答:可以使用cryptsetup luksDump命令来调出LUKS分区信息,从而查看加密卷的详细信息。

信息仅供参考,具体操作时应根据实际情况和需求进行调整,在进行任何加密操作之前,请确保已备份所有重要数据,以防数据丢失或损坏,加密技术的使用应遵守相关法律法规和规定。