VM CentOS系统启用FTP服务的完整指南

在VMware虚拟机环境中运行CentOS系统,经常需要启用FTP服务实现便捷的文件传输,本文将提供一份清晰、安全的配置流程,帮助您快速启用并管理FTP服务。

理解FTP及其安全考量 FTP(文件传输协议)作为经典的文件共享方式,操作简便,其默认不加密的特性意味着用户名、密码及文件内容在网络中明文传输,存在安全风险。在配置前务必明确:仅在内网或高度信任的环境中使用基础FTP,若需通过公网传输或处理敏感数据,强烈建议选择SFTP(SSH File Transfer Protocol)或FTPS(FTP over SSL/TLS)等加密方案。

推荐选择:vsftpd CentOS常用且稳定的FTP服务端是vsftpd(Very Secure FTP Daemon),其特点包括:

- 安全性优先: 设计之初就注重减少安全漏洞。

- 轻量高效: 资源占用低,性能出色。

- 功能完备: 支持虚拟用户、带宽限制、IPv6等。

逐步配置vsftpd服务

安装vsftpd软件包 通过yum包管理器安装:

sudo yum install vsftpd -y

启动服务并设置开机自启

sudo systemctl start vsftpd # 立即启动服务 sudo systemctl enable vsftpd # 设置开机自动启动

配置核心文件:

/etc/vsftpd/vsftpd.conf使用文本编辑器(如vi或nano)编辑主配置文件:sudo vi /etc/vsftpd/vsftpd.conf

找到并修改或添加以下关键参数,确保配置符合需求:

# 禁止匿名登录(强烈推荐关闭) anonymous_enable=NO # 允许本地系统用户登录 local_enable=YES # 允许用户上传文件(写入权限) write_enable=YES # 本地用户创建文件或目录的默认umask(022表示新建文件权限755,目录644) local_umask=022 # 启用被动模式(PASV) - 对客户端位于防火墙后尤其重要 pasv_enable=YES pasv_min_port=64000 # 设置被动模式使用的最小端口 pasv_max_port=64300 # 设置被动模式使用的最大端口(范围建议足够大) # 禁止用户切换到家目录之外的目录(增强安全隔离) chroot_local_user=YES # 可选:允许用户家目录具有写权限时,使用chroot(通常与chroot_local_user=YES配合) allow_writeable_chroot=YES # 可选:设置用户登录后显示的欢迎信息文件 dirmessage_enable=YES # 启用日志记录 xferlog_enable=YES xferlog_file=/var/log/vsftpd.log # 日志文件路径 xferlog_std_format=YES # 使用标准日志格式 # 监听IPv4 sockets listen=YES # 如需监听IPv6,注释掉listen=YES,并启用下面两行 # listen_ipv6=YES # listen=NO

重要安全提示:

anonymous_enable=NO是基本安全要求,除非有特殊匿名访问需求。chroot_local_user=YES能有效限制用户活动范围,防止其访问系统关键文件。- 明确设置

pasv_min_port和pasv_max_port范围,便于后续防火墙规则配置。

(可选但推荐)创建专用FTP用户 为FTP访问创建独立用户比直接使用系统管理员账户更安全:

sudo adduser ftpuser # 创建用户 sudo passwd ftpuser # 设置用户密码(务必设置强密码!)

如需限制该用户只能通过FTP访问,可修改其shell为

/sbin/nologin:sudo usermod -s /sbin/nologin ftpuser

配置系统防火墙(FirewallD) CentOS通常使用

firewall-cmd管理防火墙:- 开放FTP服务端口(21):

sudo firewall-cmd --permanent --add-service=ftp

- 开放被动模式端口范围:

sudo firewall-cmd --permanent --add-port=64000-64300/tcp

- 重载防火墙使配置生效:

sudo firewall-cmd --reload

- 开放FTP服务端口(21):

重启vsftpd服务应用配置

sudo systemctl restart vsftpd

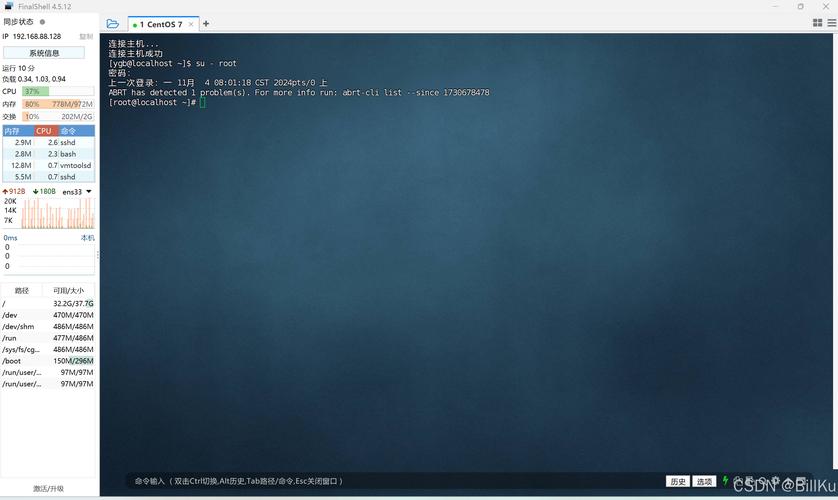

连接测试与验证 使用FTP客户端(如FileZilla, WinSCP, 或命令行ftp工具)进行连接测试:

- 主机/地址: 您的CentOS虚拟机IP地址。

- 端口: 21(默认FTP端口)。

- 协议: 选择“FTP”或“普通FTP”。

- 用户名/密码: 输入配置的本地系统用户名(如

ftpuser)及其密码。 - 传输模式: 客户端通常会自动协商,如遇问题,尝试在客户端设置中切换“主动(Active)”或“被动(Passive)”模式(被动模式更常用)。

常见问题排查

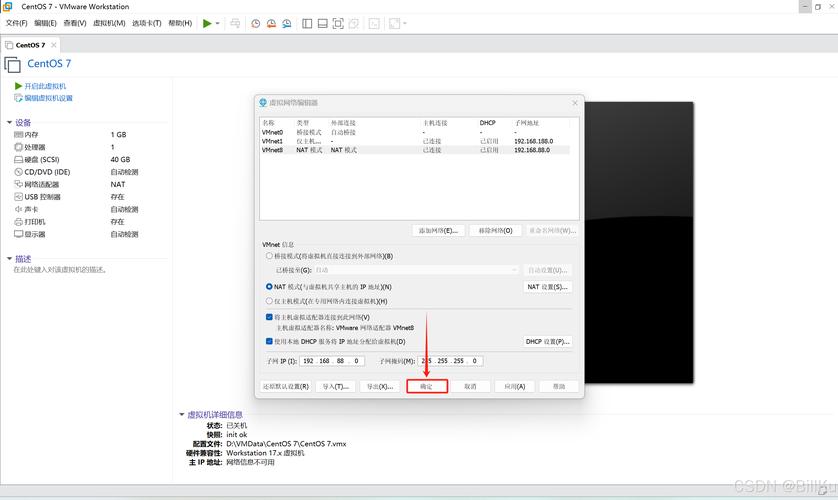

- 连接超时/失败: 检查虚拟机网络设置(是否桥接/NAT正确)、CentOS防火墙规则、宿主机防火墙是否阻挡了连接请求(尤其是Windows Defender防火墙)。

- 认证失败: 确认用户名密码正确,检查

/etc/vsftpd/user_list和/etc/vsftpd/ftpusers文件是否将用户列入了黑名单(如需允许,需移除或注释掉用户名)。 - 无法上传文件/创建目录: 检查目标目录权限(用户需有写权限),确认

vsftpd.conf中write_enable=YES已设置,对于chroot用户,确保其家目录权限正确(通常755,用户拥有所有权)。 - 被动模式问题: 确认防火墙已开放配置文件中指定的

pasv_min_port到pasv_max_port范围,客户端支持被动模式。

安全加固建议

- 定期更新:

sudo yum update vsftpd保持软件最新,修复已知漏洞。 - 强密码策略: 为所有FTP账户设置复杂且唯一的密码。

- 限制用户访问: 使用

userlist_enable=YES,userlist_file=/etc/vsftpd/user_list,userlist_deny=NO精确控制允许登录的用户列表。 - 日志监控: 定期检查

/var/log/vsftpd.log,留意异常登录尝试。 - 考虑加密替代方案: 再次强调,涉及公网或敏感数据传输,SFTP/FTPS是更负责任的选择。

启用CentOS虚拟机上的FTP服务是提升文件管理效率的有效手段,但安全配置是首要前提,遵循上述步骤,明确理解配置参数的作用,特别是防火墙和被动模式设置,能够建立稳定可用的服务,必须清醒认识到基础FTP协议的安全局限性,在适当的场景优先采用加密传输方式,建议在实际操作前备份配置文件,避免配置错误影响系统功能。