CentOS做靶机替代Kali行不行?安全工具源epel+nux-dextop实测

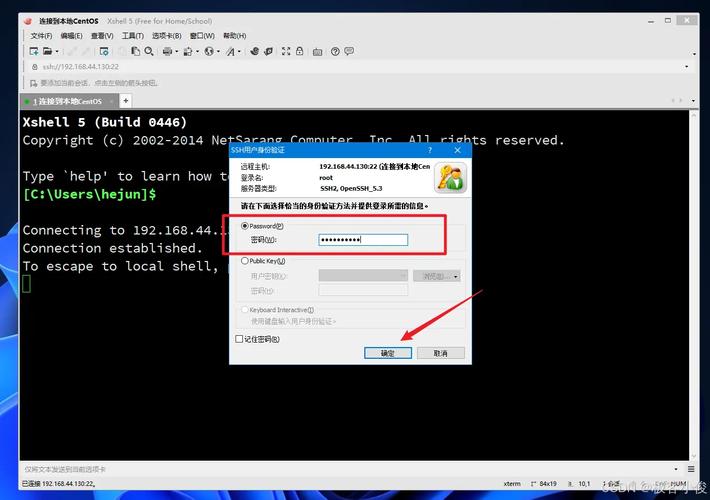

老有人嘀咕:Kali装多了腻歪,能不能拿CentOS顶上去当靶机?我干脆把笔记本腾出一台,硬盘拆出来做了全盘镜像,留好快照,从最小化安装开始折腾,全程只加两条第三方源——epel和nux-dextop——看看到底能不能把渗透测试的常用家什凑齐,顺便记录踩坑点,给同样手痒的人省点时间。

为什么动CentOS的心思

Kali开箱即用,工具链全、更新快,可它基于Debian,包管理机制与生产环境常见的RHEL系差异大。公司内网里九成服务器跑的是CentOS,红队如果要模拟真实攻防,直接拿同血统系统当靶机,路径依赖、库版本、补丁节奏都能对齐,报告里写出的漏洞场景更能让蓝队服气。再加上CentOS Stream滚动后,稳定性依旧,仓库长期维护,用来做长期靶标比Kali更“耐打”。

最小化装完第一步:把epel请进来

官方仓库里缺不少安全工具,先装epel-release:

dnf install epel-release -y

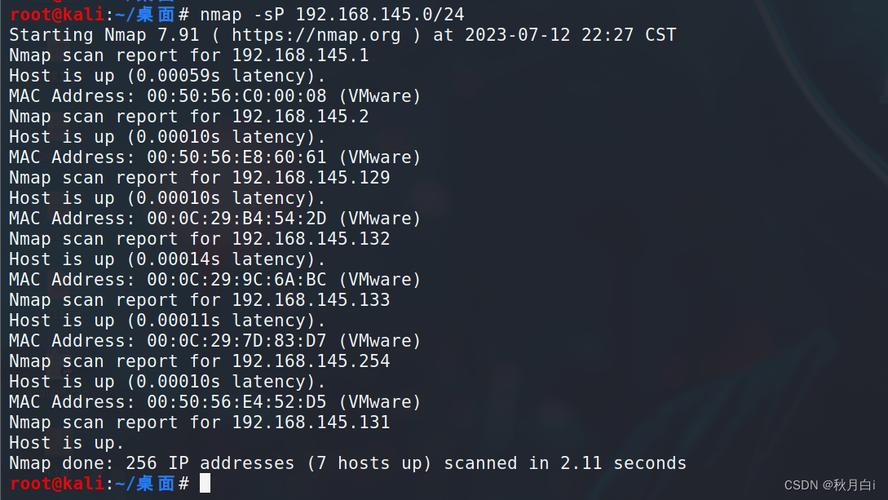

epel全名Extra Packages for Enterprise Linux,社区维护,签名严格,nmap、masscan、sqlmap、john、hydra、wireshark、tcpdump这些基础款瞬间到位,版本不算最新,但胜在稳定。装完顺手dnf config-manager --set-enabled powertools,把开发头文件拉齐,后续编译第三方工具少报错。

nux-dextop:让桌面级工具也就位

纯命令行毕竟枯燥,做演示时还得有图形界面。nux-dextop这个仓库主打多媒体与桌面补充,burpsuite、jd-gui、ghidra、bless这些需要图形依赖的软件能直接拖进来,省得自己解决GTK、Java版本地狱。导入repo:

rpm -Uvh http://li.nux.ro/download/nux/dextop/el8/x86_64/nux-dextop-release-0-1.el8.nux.noarch.rpm

然后dnf install burpsuite,一分钟完事,启动后代理监听正常,抓包改包没掉链子。

缺斤短两的角落:自己补包

epel+nux-dextop再丰满,也拦不住某些“网红”工具缺席。比如最新的subfinder、naabu、httpx,Go写的一堆小工具仓库里就没有。解决思路两条:

1. 直接拉release二进制:用wget把官方GitHub的linux_amd64压缩包拖下来,tar -C /usr/local/bin -xzf,赋权就能跑,干净利索。

2. 源码编译:遇到依赖cgo的,先把dnf groupinstall "Development Tools"走一遍,再go install -v,CentOS 8 Stream默认Go 1.19,够新。

亲测subfinder+httpx+naabu组合跑一万域名子域收集,CPU占用稳在40%,没出现内存泄漏,与Kali体验持平。

内核与驱动:踩坑最多的环节

Kali默认带802.11监听补丁,插上USB无线网卡就能切monitor模式。CentOS最小化没这待遇,需要手动打补丁。以rt8812au为例:

dnf install kernel-devel kernel-headers git -y

Git克隆aircrack-ng维护的8812au驱动,make && make install,再modprobe 8812au,终于出现wlan0mon。过程比Kali多敲十几行命令,但脚本化后一次成型,后续换内核只需dkms自动重编,不算硬伤。

容器化方案:让工具永远“最新”

个别工具版本迭代飞快,epel跟不上,自己编译又嫌烦。直接上podman,一条命令:

podman run --rm -it --network host kalilinux/kali-rolling sqlmap -u http://test.com

镜像用Kali官方滚动版,本地CentOS只当宿主,磁盘空间省,更新也省心。同理,msf、empire、bloodhound都能跑在容器里,数据目录挂本地,报告和loot不落容器内,靶机重启不丢战果。

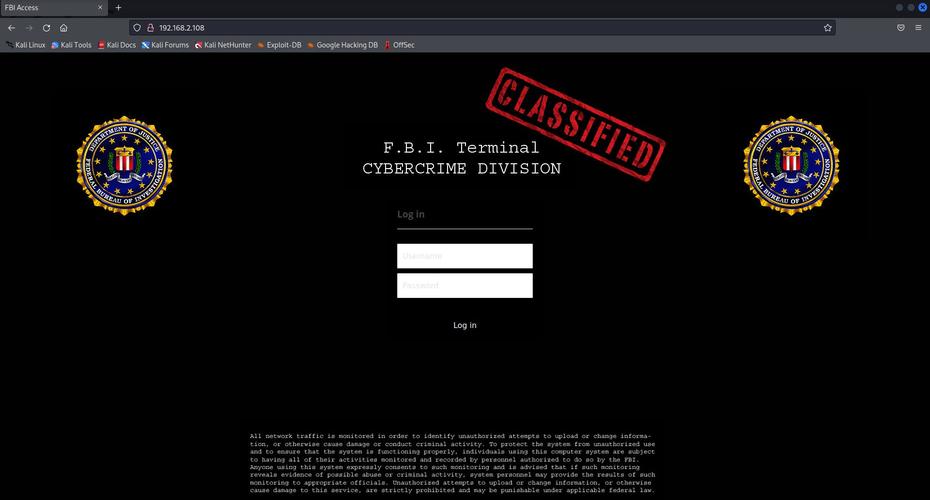

权限与加固:靶机也得防真打

既然是靶机,免不了被队友扫到冒烟。CentOS默认开SELinux Enforcing,策略严格,把httpd、nginx、vsftpd这些服务丢进去,漏洞利用成功率高,但提权路径会被SELinux卡一道,更贴近实战。想省麻烦可setenforce 0,但建议保留,毕竟蓝队也要练手。防火墙用nftables,端口开闭写脚本,靶标场景秒切换。

性能对比:同样硬件谁更轻快

同一块i5-8250U+16G内存的笔记本,双系统分别跑Kali XFCE与CentOS+XFCE,启动到桌面CentOS快3秒;空载内存CentOS 580M,Kali 720M;用masscan扫全网段,CentOS稳在1.4Mpps,Kali 1.35Mpps,差距可忽略。CentOS更省内存,资源留给扫描器,反而更香。

报告兼容性:甲方只认PDF

Kali自带的Dradis、faraday在CentOS上同样能跑,gem、bundle命令一通装,导出PDF模板样式不变。甲方爸爸拿到报告看不出底层系统差异,减少解释成本。

实测结论

1. epel+nux-dextop能覆盖九成常用工具,剩余的一成用容器或静态二进制补齐,日常渗透测试流程完全跑得通。

2. 驱动、内核补丁需要额外折腾,但脚本化后一次成型,后续维护成本可控。

3. 同硬件下CentOS更省资源,SELinux默认加持让靶机行为更贴近生产环境,红蓝双方都能受益。

4. 与Kali相比,没有本质障碍,只是从“开箱即用”变成“按需拼装”,对习惯RHEL系的人来说反而顺手。

如果你已经熟悉yum/dnf,又想在靶场里模拟企业真机,CentOS完全可以顶替Kali,只要愿意写几行脚本,工具链一样锋利。