CentOS安全

CentOS作为一款广泛应用的Linux发行版,其安全性对系统稳定性和数据保护至关重要,以下是关于CentOS安全的详细内容:

常见安全威胁

| 威胁类型 | 描述 |

| 未经授权访问 | 可能源于弱密码、默认凭证或配置错误,使黑客绕过身份验证并获取系统访问权限。 |

| 恶意软件和病毒 | 通过下载不安全的文件、点击恶意链接或打开感染的电子邮件附件等方式进入系统,损害系统或窃取信息。 |

| 拒绝服务攻击(DDoS) | 对网络或服务器发送大量无效请求,占用资源使合法用户无法访问服务。 |

| 系统漏洞利用 | 黑客利用系统中存在的未修补漏洞获取系统权限,执行恶意代码或盗取敏感信息。 |

| 网络嗅探 | 黑客使用工具监视和分析网络流量,以截取敏感信息、登录凭证或其他机密数据。 |

| 社交工程 | 黑客冒充信任实体或诱导受害者透露敏感信息,例如用户名、密码或其他凭证。 |

| 恶意登录尝试 | 黑客使用自动化工具,通过暴力破解或密码字典攻击等方式尝试破解用户账户密码。 |

| 敏感信息泄露 | 配置错误或不当的文件权限导致敏感信息泄露给未授权用户。 |

| Web应用程序漏洞 | SQL注入、跨站脚本等漏洞可能被黑客利用来绕过应用程序的安全性。 |

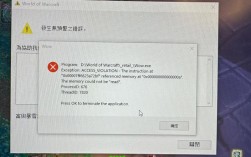

| 缓冲区溢出 | 缓冲区溢出攻击利用软件设计上的漏洞,向缓冲区输入超出预期大小的数据,覆盖相邻内存地址并执行恶意代码。 |

如何抵御安全威胁

| 措施 | 描述 |

| 使用强密码策略 | 强制要求用户设置复杂密码,包括大小写字母、数字和特殊字符,设置密码长度要求,定期更新密码。 |

| 禁用不必要的服务 | 使用systemctl或service命令禁用不需要的网络服务,确保它们不会在系统启动时自动运行。 |

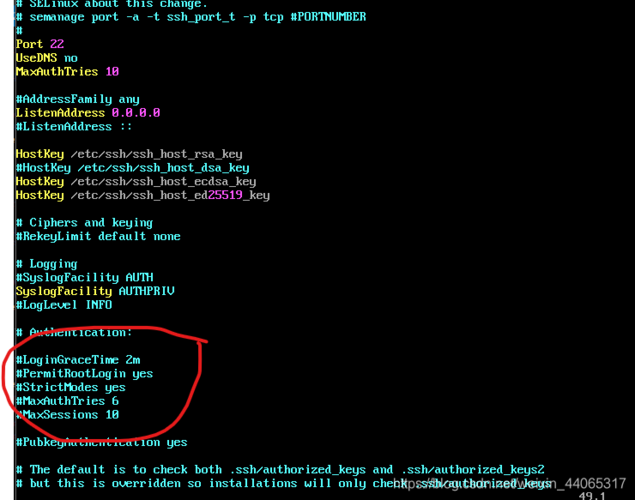

| 配置SSH安全选项 | 禁用root账户远程登录,修改SSH默认端口,启用公钥认证,禁用密码登录,限制登录尝试次数。 |

| 设置访问控制列表(ACL) | 在文件系统上设置ACL,控制用户对文件和目录的访问权限,为敏感文件和目录设置更严格的ACL权限。 |

| 定期更新系统补丁 | 使用yum或dnf命令更新系统补丁,设置自动更新任务。 |

| 使用软件包管理工具进行软件的安装和管理 | 确保只从受信任的软件源安装软件包,避免安全风险。 |

| 配置防火墙和网络安全设置 | 使用iptables或firewalld配置防火墙规则,设置网络访问控制列表(ACL)。 |

| 账号和口令管理 | 禁用或删除无用账号,检查特殊账号,添加口令策略,限制用户su。 |

| 服务优化 | 关闭不必要的服务,加强SSH服务安全。 |

| 文件系统保护 | 设置umask,限制su权限。 |

| 日志管理 | 启用和记录登录日志。 |

相关问答FAQs

1、问题一:如何防止未经授权的访问?

答案:为了防止未经授权的访问,可以采取以下措施:使用强密码策略,强制要求用户设置复杂密码,包括大小写字母、数字和特殊字符;设置密码长度要求,通常推荐至少8个字符;定期要求用户更新密码,以确保安全性;禁用不必要的服务,使用systemctl或service命令禁用不需要的网络服务,确保它们不会在系统启动时自动运行。

2、问题二:如何防止恶意软件和病毒的侵害?

答案:为了防止恶意软件和病毒的侵害,可以采取以下措施:不要下载不安全的文件、点击恶意链接或打开感染的电子邮件附件;定期更新系统补丁,使用yum或dnf命令更新系统补丁,设置自动更新任务;使用软件包管理工具进行软件的安装和管理,确保只从受信任的软件源安装软件包,避免安全风险。