在CentOS系统中进行加密操作是一个涉及多个步骤和技术的过程,它确保了数据的安全性和隐私性,以下是对CentOS系统加密的详细解释,以及两个相关的FAQs:

CentOS系统加密

CentOS系统加密通常涉及文件系统加密、磁盘加密、用户密码加密等多个方面,这些加密措施可以保护存储在系统中的数据不被未授权访问或窃取。

CentOS系统加密方法

1、文件系统加密:

LUKS(Linux Unified Key Setup):LUKS是一种常用的磁盘加密规范,它提供了一种灵活且安全的方式来加密整个分区或卷,通过LUKS,用户可以在安装操作系统时选择加密根分区或其他分区,并设置强密码来保护数据。

VeraCrypt:VeraCrypt是一款开源的磁盘加密软件,支持多种加密算法和哈希算法,它可以创建虚拟加密磁盘并将其作为物理磁盘挂载,从而保护存储在其中的数据。

2、磁盘加密:

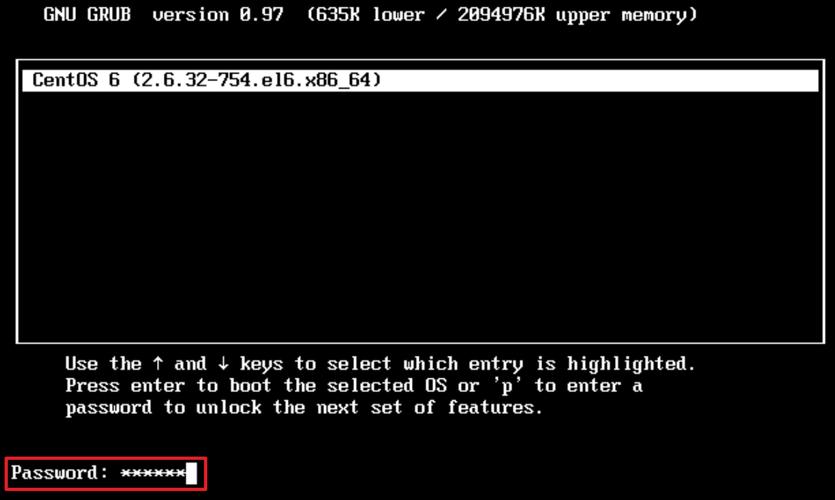

全盘加密:通过加密整个磁盘来保护所有存储在该磁盘上的数据,这通常涉及到修改引导加载程序以支持加密磁盘的解密过程。

分区加密:只对特定分区进行加密,而不是整个磁盘,这种方法适用于需要保护特定数据集而不影响其他数据的情况。

3、用户密码加密:

CentOS使用PAM(可插入认证模块)来管理用户身份验证,用户密码通常使用SHA512等强哈希算法进行加密存储,以确保即使密码文件被泄露,攻击者也无法轻易获取原始密码。

CentOS系统加密实践

1、安装加密工具:

根据需要选择合适的加密工具,如LUKS、VeraCrypt等,并进行安装。

2、创建加密分区或卷:

使用选定的加密工具创建加密分区或卷,并设置强密码来保护数据。

3、挂载加密分区:

在需要访问加密数据时,首先输入正确的密码来解密分区,然后将其挂载到文件系统中。

4、管理用户密码:

确保用户密码强度足够高,并定期更换密码以降低被破解的风险。

CentOS系统加密注意事项

1、备份重要数据:在进行任何加密操作之前,务必备份重要数据以防万一。

2、选择强密码:使用复杂且难以猜测的密码来保护加密数据,避免使用弱密码或默认密码。

3、定期更新和维护:定期更新加密工具和操作系统以修复已知漏洞,并确保加密配置的安全性。

相关FAQs

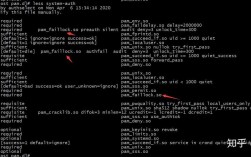

Q1:如何在CentOS中更改用户密码的加密算法?

A1:在CentOS中,用户密码的加密算法通常由PAM模块管理,并且默认使用SHA512等强哈希算法,要更改用户密码的加密算法,需要修改PAM配置文件(如/etc/pam.d/systemauth)中的相关设置,需要注意的是,直接更改这些设置可能会导致系统不稳定或无法正常登录,因此建议谨慎操作并在必要时咨询专业人士。

Q2:如何在CentOS中恢复忘记的LUKS加密分区密码?

A2:如果忘记了LUKS加密分区的密码,恢复数据将变得非常困难甚至不可能,因为LUKS使用了强加密算法来保护数据,没有正确的密码几乎无法解密分区,强烈建议在创建LUKS加密分区时妥善保管好密码,并将其记录在安全的地方,如果确实忘记了密码,可能需要考虑使用专业的数据恢复服务,但成功的可能性通常很低且成本高昂。