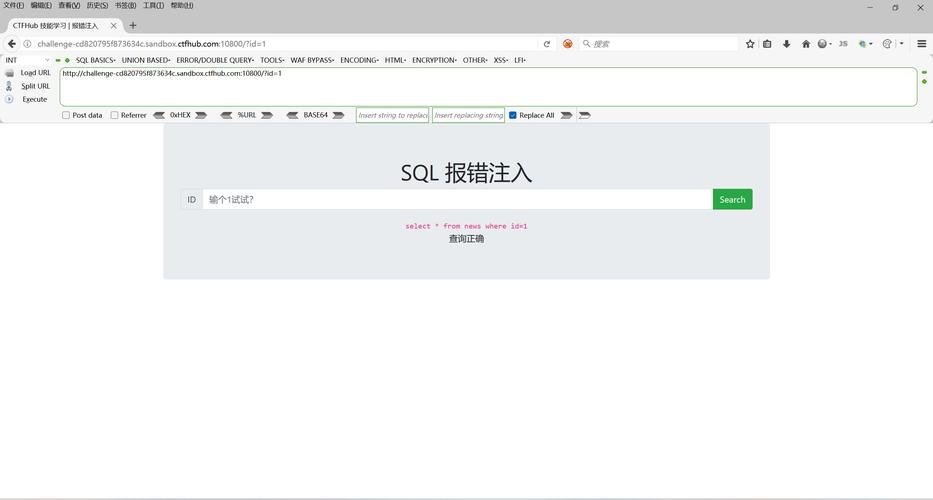

SQL报错注入是一种通过构造特殊URL触发数据库错误,从而获取敏感信息的技术,作为网站开发者或安全爱好者,理解其原理和防范方法对保护数据安全至关重要。

在Web应用开发中,SQL注入始终是常见的安全漏洞之一,报错注入属于SQL注入的一种形式,其特殊性在于攻击者通过故意触发数据库错误,使错误信息中携带数据库结构或数据内容,这种方式不需要直接显示查询结果,而是利用错误回显来提取信息。

报错注入的原理基于数据库管理系统对异常的处理机制,当应用程序将用户输入拼接到SQL查询中且未经过滤时,攻击者可以构造特殊输入引发数据库错误,在MySQL中,使用updatexml()、extractvalue()等函数可以故意造成错误并回显部分数据,攻击者通过观察错误信息,逐步获取数据库名、表名、字段名甚至具体数据。

常见的报错注入方法包括利用group by子句与聚合函数冲突、使用空间函数或数据类型转换错误等,以下是一种典型的报错注入URL构造方式(示例仅供安全研究):

假设原始URL为:https://example.com/products.php?id=1

攻击者可能尝试:https://example.com/products.php?id=1+and+updatexml(1,concat(0x7e,(select+user()),0x7e),1)

此URL中,updatexml函数第二个参数包含特殊字符0x7e(波浪号),导致XPath语法错误,数据库返回的错误信息中可能包含当前用户信息,从而实现数据泄露。

另一种常见方式是使用extractvalue函数:https://example.com/products.php?id=1+and+extractvalue(1,concat(0x7e,(select+version())))

这些手法都依赖于应用程序直接显示数据库错误信息,如果网站开启错误回显,攻击者就能通过多次尝试逐步获取所需数据。

报错注入的成功取决于几个条件:应用程序未对用户输入进行充分过滤;数据库错误信息直接返回给用户;攻击者能够构造有效的恶意输入,防范报错注入需从多层面入手。

首要的防护措施是使用参数化查询(预编译语句),参数化查询将SQL代码与数据分离,避免用户输入被解释为SQL指令,在PHP中使用PDO:

$stmt = $pdo->prepare('SELECT * FROM products WHERE id = :id');

$stmt->execute(['id' => $id]); 这样即使输入中包含恶意代码,也会被当作数据处理而非SQL指令。

应禁用详细的错误信息,生产环境中不应向用户显示数据库错误细节,在PHP中可通过设置display_errors = Off关闭错误显示,并使用自定义错误页面,记录错误日志到服务器内部文件,便于开发者排查问题而不暴露信息。

输入验证和过滤同样重要,所有用户输入应视为不可信数据,进行严格验证,对于数值型参数,使用intval()函数转换为整数;对于字符串,使用正则表达式匹配预期格式,黑名单过滤方式往往效果有限,白名单验证是更可靠的选择。

最小权限原则也适用于数据库访问,应用程序使用的数据库账户应仅拥有必要权限,避免使用root或高级别账户,这样即使发生注入,攻击者能进行的操作也受限制。

定期安全审计和漏洞扫描有助于及时发现潜在问题,使用工具如SQLMap可以检测报错注入漏洞,但应在授权范围内进行测试。

从开发视角看,安全不是后期添加的功能,而是应从设计阶段就融入整个生命周期,代码审查、自动化测试和持续集成流程中应包含安全检查环节。

个人认为,技术防护固然重要,但提升开发者的安全意识才是根本,许多漏洞源于对风险的认识不足或匆忙的开发进度,坚持安全编码规范,保持对新型攻击手法的学习,才能构建真正可靠的系统。