在管理服务器时,通过SSH(Secure Shell)远程连接是日常运维的核心操作之一,对于运行CentOS系统的用户而言,将SSH服务开放到外网可能带来便利,但也伴随着潜在的安全风险,本文将从基础配置到安全加固,逐步讲解如何安全地实现CentOS的SSH外网访问,并遵循最佳实践以保障系统安全。

**一、SSH服务的基本原理与作用

SSH是一种加密网络协议,用于在不安全的网络中为远程登录会话提供安全保障,它通过非对称加密技术验证用户身份,并加密客户端与服务器之间的通信数据,默认情况下,CentOS系统已安装OpenSSH服务,但默认配置仅允许本地网络访问,若需从外网连接,需进行特定调整。

**二、配置SSH外网访问的步骤

**1. 确认SSH服务状态

检查SSH服务是否已启动并正常运行:

systemctl status sshd

若服务未运行,执行以下命令启动并设置开机自启:

systemctl start sshd && systemctl enable sshd

**2. 修改SSH配置文件

通过编辑/etc/ssh/sshd_config文件调整参数:

vi /etc/ssh/sshd_config

找到以下关键参数并修改:

Port 22:建议更改为非默认端口(例如2222),以减少自动化攻击风险。

ListenAddress 0.0.0.0:确保服务监听所有IP地址,允许外网连接。

PermitRootLogin no:禁止直接以root用户登录,提升安全性。

修改完成后保存文件,并重启SSH服务:

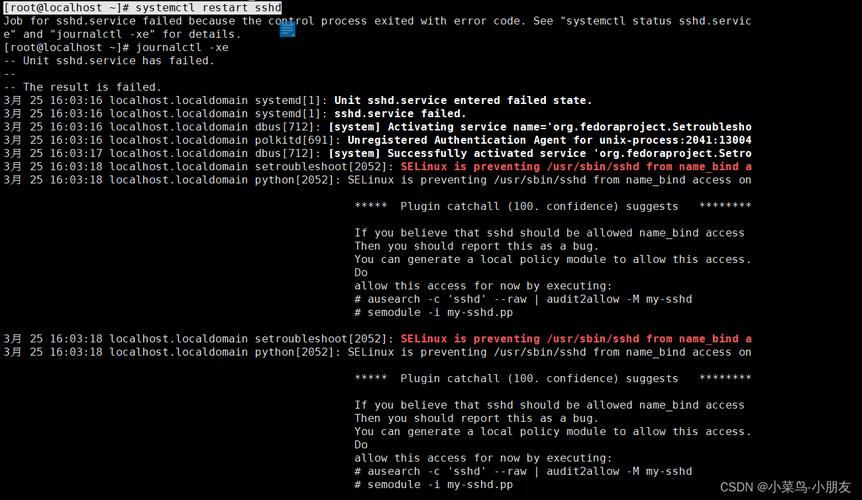

systemctl restart sshd

**3. 配置防火墙规则

CentOS默认使用firewalld管理防火墙,开放自定义的SSH端口(以2222为例):

firewall-cmd --permanent --add-port=2222/tcp firewall-cmd --reload

若使用云服务器(如AWS、阿里云),还需在安全组中放行对应端口。

**三、安全加固措施

仅开放端口并不足以保障安全,需结合以下策略提升防护能力。

**1. 使用密钥认证替代密码登录

密码易被暴力破解,而密钥认证更为安全,操作步骤如下:

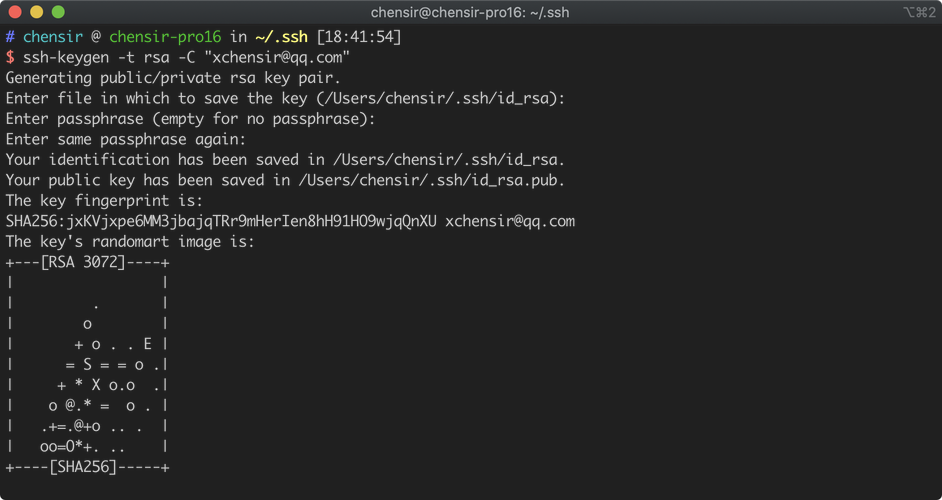

1、生成密钥对(本地执行):

ssh-keygen -t rsa

2、上传公钥到服务器:

ssh-copy-id -p 2222 -i ~/.ssh/id_rsa.pub user@your_server_ip

3、禁用密码登录:

在sshd_config中设置PasswordAuthentication no,重启SSH服务生效。

**2. 限制用户访问权限

仅允许特定用户或IP段连接SSH:

允许用户列表:

AllowUsers user1 user2

允许IP范围:

AllowClients 192.168.1.0/24

3. 启用Fail2ban防御暴力破解

Fail2ban可自动屏蔽多次登录失败的IP:

1、安装Fail2ban:

yum install epel-release -y && yum install fail2ban -y

2、创建自定义配置文件/etc/fail2ban/jail.local,添加以下内容:

[sshd] enabled = true port = 2222 filter = sshd logpath = /var/log/secure maxretry = 3 bantime = 3600

3、启动服务:

systemctl start fail2ban && systemctl enable fail2ban

**4. 定期更新系统与SSH软件

保持系统和软件处于最新状态,及时修补漏洞:

yum update openssh-server -y && yum update -y

**四、常见问题与解决方案

1、连接超时或拒绝

- 检查防火墙与安全组规则是否放行端口。

- 确认SSH服务监听地址为0.0.0.0。

2、密钥登录失败

- 确保~/.ssh/authorized_keys文件权限为600。

- 检查SSH配置文件中的PubkeyAuthentication是否为yes。

3、修改端口后无法连接

- 避免使用已被占用的端口(如80、443)。

- 重启防火墙与服务使配置生效。

**个人观点

外网暴露SSH服务是一把双刃剑,尽管远程管理更加便捷,但若忽视安全配置,极易成为攻击者的目标,在实际操作中,建议结合多因素认证(如TOTP)进一步提升安全性,定期审计日志(/var/log/secure)可帮助及时发现异常登录行为,对于非必要场景,使用VPN或跳板机作为中间层访问内网SSH,能有效减少攻击面。