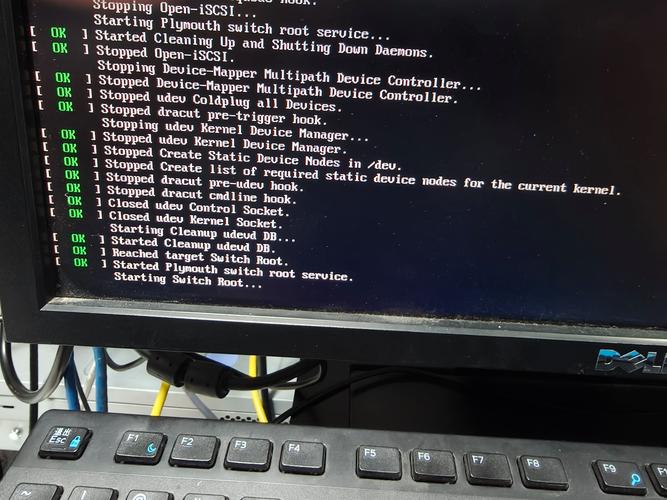

在服务器运维工作中,端口管理是保障服务正常运行的关键环节,本文将以CentOS系统为例,详细演示如何安全开启9000端口,并解释操作中涉及的技术原理与注意事项,以下操作适用于CentOS 7及更高版本,建议读者在执行命令前做好系统快照或备份。

一、端口状态初步检测

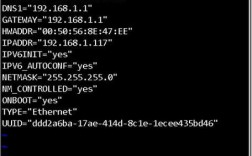

在配置端口前,需确认当前系统是否已开放该端口,通过组合命令快速检测:

sudo netstat -tuln | grep ':9000' sudo ss -tuln | grep ':9000'

若终端无输出结果,说明9000端口尚未被占用,若发现已有服务占用,可通过systemctl status [服务名]查询具体服务信息。

二、防火墙策略配置

方案A:firewalld防火墙配置

1、查看防火墙运行状态:

sudo firewall-cmd --state

若返回"running"表示防火墙已启用。

2、添加永久端口规则:

sudo firewall-cmd --permanent --add-port=9000/tcp

3、重载规则并验证:

sudo firewall-cmd --reload sudo firewall-cmd --list-ports | grep '9000'

方案B:iptables配置方法

对于使用传统iptables的系统:

sudo iptables -I INPUT -p tcp --dport 9000 -j ACCEPT sudo service iptables save sudo systemctl restart iptables

建议同步安装iptables-services包以保证规则持久化:

sudo yum install iptables-services -y

三、SELinux安全模块配置

当系统启用SELinux时,需同步调整安全策略:

1、临时放行测试:

sudo setsebool -P httpd_can_network_connect 1

2、添加永久端口标签:

sudo semanage port -a -t http_port_t -p tcp 9000

若提示semanage命令不存在,需安装policycoreutils-python包:

sudo yum install policycoreutils-python-utils -y

四、服务绑定验证

完成配置后,可通过三种方式验证:

1、本地检测:

telnet 127.0.0.1 9000

2、远程测试(需另备设备):

nc -zv 服务器IP 9000

3、专业工具扫描:

使用nmap执行精准检测:

nmap -p 9000 服务器IP

五、高阶配置建议

1、端口限制访问:

在防火墙规则中添加源IP限制可提升安全性:

sudo firewall-cmd --permanent --add-rich-rule='rule family="ipv4" source address="192.168.1.0/24" port port="9000" protocol="tcp" accept'

2、服务监控配置:

安装并配置fail2ban防御暴力破解:

sudo yum install epel-release -y sudo yum install fail2ban -y

3、连接数限制:

通过iptables限制并发连接:

sudo iptables -A INPUT -p tcp --dport 9000 -m connlimit --connlimit-above 50 -j DROP

六、故障排查指南

1、服务未监听:

检查目标服务配置文件,如Nginx的server{}块或PHP-FPM的listen参数。

2、多防火墙冲突:

避免同时启用firewalld与iptables,可通过systemctl disable [服务名]禁用冲突组件。

3、云平台安全组:

阿里云、AWS等云服务器需同步配置控制台的安全组规则。

4、端口冲突检测:

使用lsof -i :9000命令精准定位占用进程。

正确的端口管理应遵循最小权限原则,对于长期开放的端口,建议定期通过netstat -antp检查连接状态,并配合日志分析工具(如ELK Stack)监控访问记录,在实际生产环境中,9000端口常用于PHP-FPM、Portainer等服务的通信,配置时需同步考虑后端服务的身份验证机制,技术决策需平衡便利性与安全性,切忌为临时调试长期暴露高危端口。(完)