在CentOS 7系统中,keytool是Java开发工具包(JDK)中一个不可或缺的实用程序,主要用于管理密钥库(keystore)和证书,对于开发者和运维人员而言,掌握keytool的使用方法能够有效提升SSL/TLS配置、代码签名等场景下的工作效率与安全性,本文将详细介绍如何在CentOS 7环境中正确使用keytool,并结合实际场景提供操作指南。

**Keytool的核心功能

keytool主要用于生成和管理数字证书、密钥对以及证书链,它支持以下核心操作:

1、创建密钥库(存储私钥和证书)。

2、生成自签名证书。

3、导入/导出证书。

4、查看密钥库内容。

5、验证证书链的有效性。

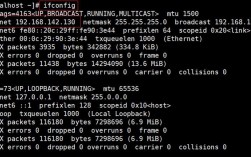

在CentOS 7中,keytool通常随JDK一起安装,如果系统未安装Java环境,需先通过以下命令安装OpenJDK:

sudo yum install java-1.8.0-openjdk-devel

**密钥库的创建与管理

**生成新的密钥库

使用以下命令创建一个名为mykeystore.jks的密钥库,并生成RSA算法的密钥对:

keytool -genkeypair -alias mydomain -keyalg RSA -keystore mykeystore.jks -validity 365

参数说明:

-alias:密钥条目的别名(自定义名称)。

-keyalg:指定密钥算法(推荐RSA)。

-keystore:密钥库文件名。

-validity:证书有效期(天数)。

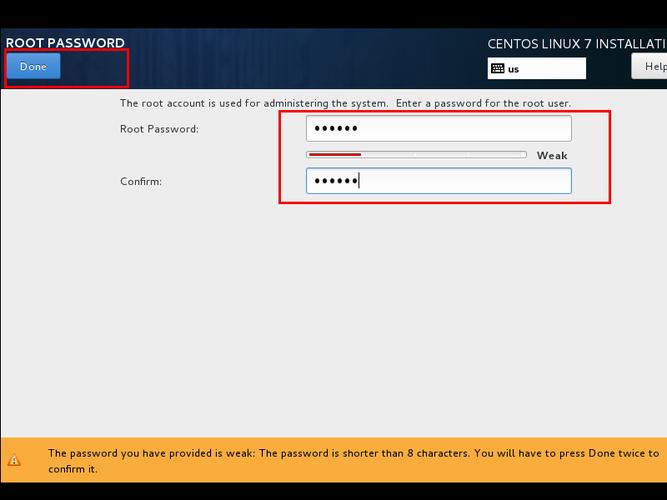

执行命令后,需按照提示输入密钥库密码、姓名、组织单位等信息。注意:密钥库密码需满足复杂度要求(建议8位以上,含大小写字母及符号)。

列出密钥库中的所有条目:

keytool -list -v -keystore mykeystore.jks

通过-v参数可查看详细证书信息,包括颁发者、有效期等。

**证书的导出与导入

**导出证书

将密钥库中的证书导出为.cer文件:

keytool -exportcert -alias mydomain -keystore mykeystore.jks -file mydomain.cer

导出的证书可用于客户端验证或配置到其他服务中。

**导入受信任的证书

如果需要信任第三方证书(如CA机构颁发的证书),可将其导入密钥库:

keytool -importcert -alias thirdparty -file thirdparty.cer -keystore mykeystore.jks

**实际应用场景

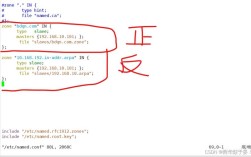

场景1:为Tomcat配置SSL证书

1、使用keytool生成密钥库后,将生成的.jks文件放置在Tomcat的conf目录下。

2、修改server.xml文件,配置SSL连接器:

<Connector port="8443" protocol="org.apache.coyote.http11.Http11NioProtocol"

maxThreads="150" SSLEnabled="true">

<SSLHostConfig>

<Certificate certificateKeystoreFile="conf/mykeystore.jks"

certificateKeystorePassword="your_password"

type="RSA" />

</SSLHostConfig>

</Connector>场景2:为Spring Boot应用启用HTTPS

1、生成密钥库后,将文件放入项目的src/main/resources目录。

2、在application.properties中添加配置:

server.port=8443 server.ssl.key-store-type=JKS server.ssl.key-store=classpath:mykeystore.jks server.ssl.key-store-password=your_password server.ssl.key-alias=mydomain

**安全操作建议

1、密码管理:密钥库密码和私钥密码应分开设置,避免使用默认密码。

2、定期备份:密钥库文件需定期备份至安全位置,防止数据丢失。

3、证书更新:在证书到期前30天重新生成并替换旧证书,避免服务中断。

4、权限控制:密钥库文件的访问权限应限制为仅限必要用户或进程读取。

**常见问题处理

“keystore was tampered with”错误:通常由密码错误或文件损坏导致,检查密码是否正确,或从备份中恢复密钥库。

证书链不完整:导入证书时需确保完整的CA链,可使用-trustcacerts参数自动添加信任的CA证书。

作为长期使用CentOS系统的开发者,个人认为keytool虽然依赖命令行操作,但其灵活性和稳定性在Java生态中无可替代,尤其是在内网环境或自动化脚本中,keytool能够通过参数化命令快速完成证书管理任务,建议结合自动化部署工具(如Ansible)定期更新证书,并养成检查证书有效期的习惯,技术工具的价值在于解决实际问题,而深入理解其原理才能避免“配置即忘”的隐患。