CentOS 6 源码的获取与应用场景解析

作为一款经典的企业级Linux发行版,CentOS 6凭借其稳定性和兼容性,至今仍被部分用户用于维护旧系统或特定业务场景,尽管官方已于2020年11月停止维护,但围绕其源码的研究与二次开发需求依然存在,本文将从技术角度解析CentOS 6源码的获取方式、合法使用边界以及实际应用方向,为有需求的用户提供参考。

一、CentOS 6源码的合法获取途径

CentOS遵循GPL协议,其源码完全公开,用户可通过以下方式获取:

1、官方历史存档

虽然CentOS官方仓库已移除CentOS 6的软件包,但部分镜像站点仍保留历史版本,可通过[Vault镜像库](https://vault.centos.org)访问,路径为6.x/目录下的os/、updates/等子目录。

2、第三方社区维护

一些开源技术社区(如CentOS Vault)对旧版本源码进行归档整理,提供完整的SRPM(源码包)下载,用户可通过yumdownloader --source <package-name>命令配合配置好的仓库地址直接拉取。

3、手动编译与验证

若需获取特定功能的定制化代码,可基于SRPM包解压后修改.spec文件,通过rpmbuild工具重新编译,需注意:修改后的源码需遵循GPL协议规定,若二次分发需同步公开修改内容。

**二、源码的核心应用场景

对于仍在使用CentOS 6的环境,源码的用途主要集中在以下方向:

1. 自定义软件包构建

部分企业因依赖老旧硬件驱动或专有软件,需基于CentOS 6源码重新编译内核或工具链,针对特定网卡型号升级驱动模块时,需结合内核头文件进行适配。

2. 安全漏洞的自主修复

官方停止支持后,系统漏洞需用户自行修补,通过分析源码,可定位漏洞代码段并尝试移植上游修复补丁(如从CentOS 7或RHEL 6的后续更新中反向移植)。

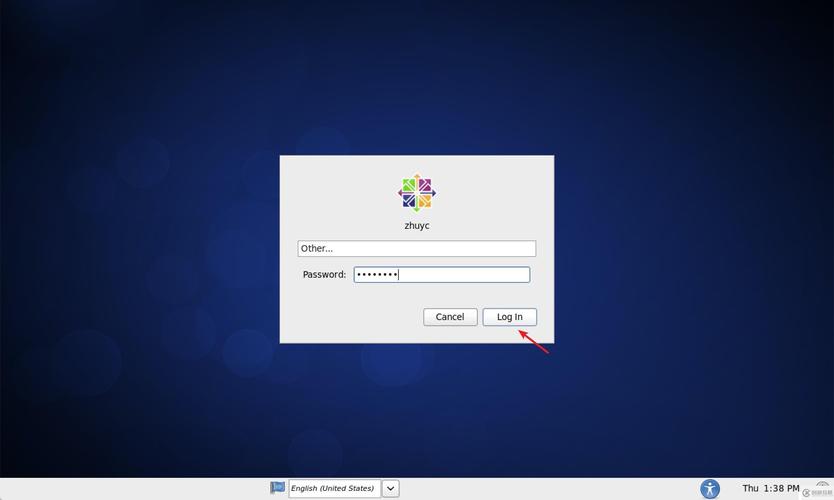

3. 兼容性测试环境搭建

开发团队若需验证软件在CentOS 6的兼容性,可通过源码编译生成与目标环境一致的依赖库版本,避免因仓库关闭导致的环境配置困难。

**三、使用源码的风险与应对建议

尽管源码开放,但继续使用CentOS 6仍存在显著风险:

安全隐患:未修复的漏洞可能被利用,尤其是网络服务相关组件(如OpenSSL、内核TCP协议栈)。

兼容性断层:新硬件(如NVMe SSD、10Gb网卡)可能无法获得驱动支持。

合规问题:部分行业(如金融、医疗)的审计标准明确要求系统处于官方支持周期内。

应对策略:

1、有限范围部署:仅在隔离网络或非生产环境中使用,避免暴露在公网。

2、主动监控日志:通过审计工具(如Auditd)加强系统行为监控,及时发现异常活动。

3、逐步迁移计划:优先将关键业务迁移至CentOS Stream或兼容分支(如AlmaLinux),同时保留CentOS 6作为过渡环境。

**四、观点与思考

从技术维护角度,长期依赖已停止支持的发行版并非可持续方案,CentOS 6源码的价值更多体现在“过渡期研究”而非“生产级部署”,对于必须保留旧系统的场景,建议结合第三方商业支持(如CloudLinux提供的扩展生命周期服务),或探索容器化方案(将应用封装为Docker镜像运行于新系统),技术的迭代不可逆,但通过合理规划,仍能在保障安全的前提下延续关键业务的生命周期。