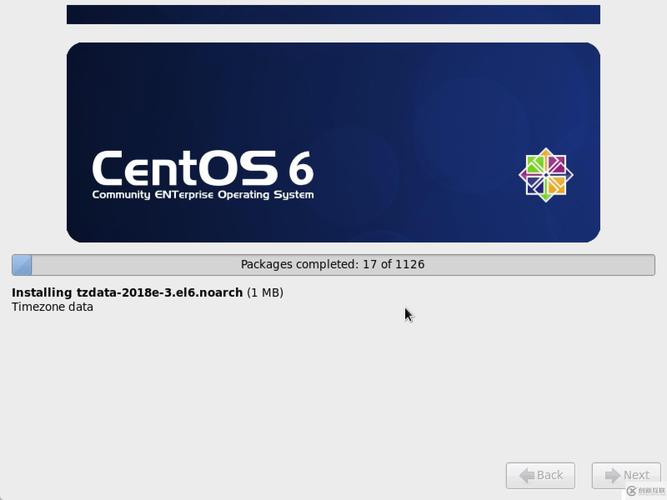

CentOS 6.5 Shell环境的高效管理与维护指南

对于仍在使用CentOS 6.5系统的用户来说,熟悉Shell环境是日常运维的基础能力,尽管CentOS 6系列已逐步退出主流支持,但在某些特定场景下,其稳定性和兼容性仍被部分开发者青睐,本文将围绕Shell操作的核心技巧、安全配置及系统优化展开,帮助用户更高效地管理服务器环境。

一、Shell基础:从命令行到脚本化运维

CentOS 6.5默认搭载的Bash Shell(版本4.1.2)是大多数操作的入口,掌握以下基础命令能显著提升效率:

文件管理:

ls -al:查看隐藏文件及详细权限。

find /var/log -name "*.log":快速定位日志文件。

文本处理:

grep -r "error" /var/log:递归搜索错误信息。

awk '{print $1}' access.log:提取日志第一列数据。

进程控制:

ps aux | grep httpd:监控Apache进程状态。

kill -9 [PID]:强制终止无响应进程。

对于重复性任务,建议编写Shell脚本并添加执行权限(chmod +x script.sh),定期清理临时文件:

#!/bin/bash

find /tmp -type f -mtime +7 -exec rm -f {} \;二、安全加固:规避潜在风险

由于CentOS 6.5已停止官方更新,安全防护需依赖手动配置:

1、权限最小化原则:

- 使用chmod限制敏感文件权限(如chmod 600 /etc/shadow)。

- 避免以root身份运行非必要服务。

2、防火墙配置:

- 通过iptables限制非信任IP访问:

iptables -A INPUT -s 192.168.1.0/24 -p tcp --dport 22 -j ACCEPT

iptables -A INPUT -p tcp --dport 22 -j DROP - 定期备份规则(iptables-save > /etc/iptables.rules)。

3、SSH安全:

- 修改默认端口(Port 2222),禁用密码登录并启用密钥认证。

- 使用fail2ban工具自动封禁暴力破解IP。

三、性能调优:释放系统潜力

老旧硬件或高负载场景下,系统性能优化尤为关键:

资源监控:

top或htop实时查看CPU/内存占用。

iostat -dx 2监控磁盘I/O状态。

服务优化:

- 调整Apache的MaxClients参数,避免内存耗尽。

- 为MySQL配置innodb_buffer_pool_size,提升查询效率。

内核参数调整:

编辑/etc/sysctl.conf,

net.ipv4.tcp_fin_timeout = 30 # 缩短TCP连接释放时间 vm.swappiness = 10 # 减少交换分区使用

四、迁移与替代方案建议

尽管CentOS 6.5的Shell环境足够成熟,但长期使用已终止支持的系统存在安全隐患,以下为平滑过渡方案:

1、升级至CentOS 7/8:

- 兼容性较高,且支持Yum更新至2024年。

- 利用yum upgrade逐步迁移关键服务。

2、转向开源替代品:

- Rocky Linux或AlmaLinux提供与CentOS相同的稳定性。

- 对于开发环境,可尝试Ubuntu LTS或Debian。

CentOS 6.5的Shell管理需要兼顾效率与安全,尤其在缺乏官方补丁的情况下,主动监控和脚本化运维是维持系统健康的核心,技术迭代的浪潮不可逆,建议在条件允许时逐步迁移至受支持的系统版本,稳定的服务器环境,既依赖管理员的技术沉淀,更离不开对基础设施的前瞻性规划。