在CentOS服务器上使用Shell高效收取邮件

在服务器运维与自动化管理中,通过命令行直接收取邮件是一项极具实用价值的技术能力,无论是用于监控报警接收、自动化脚本通知处理,还是在不依赖图形界面的环境下管理邮件,掌握CentOS下的Shell邮件收取技巧都至关重要,本文将深入讲解如何安全高效地实现这一目标。

核心工具与环境准备

在CentOS系统上,我们主要依靠功能强大的命令行工具:

curl: 处理网络请求,支持多种协议(含POP3S/IMAPS)openssl: 建立安全的SSL/TLS加密连接fetchmail: 专业的邮件检索工具(功能更丰富)mutt/mailx: 基础的邮件阅读与管理工具

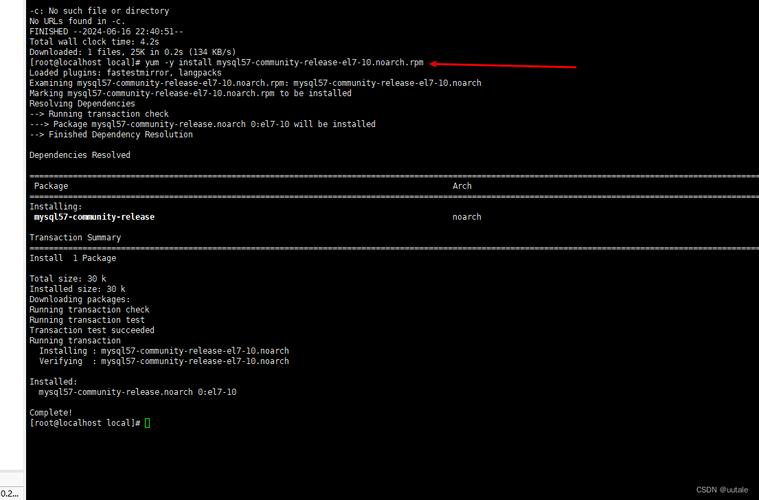

确保你的CentOS系统已安装必要组件:

sudo yum install -y openssl curl fetchmail mailx # 或适用于CentOS 8/Rocky Linux/AlmaLinux sudo dnf install -y openssl curl fetchmail mailx

安全连接基础:POP3S/IMAPS协议

现代邮件服务普遍要求加密连接,理解协议端口是关键:

- POP3S: 安全POP3,默认端口 995 (使用SSL/TLS加密)

- IMAPS: 安全IMAP,默认端口 993 (使用SSL/TLS加密)

重要提示: 本文强烈建议并优先使用加密协议连接邮件服务器,明文传输(POP3/IMAP)存在严重安全隐患,应避免在生产环境使用。

实战演练:使用openssl进行基础POP3S交互

openssl 不仅用于证书管理,还能建立原始加密连接,帮助我们理解协议交互本质,以下演示如何连接QQ邮箱POP3S服务器:

openssl s_client -connect pop.qq.com:995 -quiet -crlf

成功连接后,服务器会返回类似 +OK QQMail POP3 Server v1.0 Service Ready(QQMail v2.0) 的响应,接着按顺序输入命令:

- 认证:

USER your_qq_number@qq.com # 替换为你的完整邮箱地址 PASS your_authorization_code # 替换为QQ邮箱设置的POP3/IMAP授权码(非登录密码!)

认证成功返回

+OK Maildrop locked and ready。 - 查看邮件列表:

LIST

服务器返回邮件序号和大小列表。

- 获取邮件内容:

RETR 1 # 获取列表中的第一封邮件

服务器会输出该邮件的完整原始内容(包括Headers和Body)。

- 退出并删除(谨慎):

QUIT # 正常退出,邮件通常保留在服务器 # DELE 1 # 删除第一封邮件(执行此命令需格外小心!)

高效工具推荐:使用fetchmail自动化收取

fetchmail 是专业、强大的邮件检索工具,支持多种协议和复杂配置,创建配置文件 ~/.fetchmailrc:

poll pop.qq.com protocol pop3

user "your_qq_number@qq.com"

password "your_authorization_code"

ssl

# mda "/usr/bin/procmail -d %T" # 指定邮件投递代理,如procmail或指定文件

mda "cat >> /path/to/your/mailbox.txt" # 简单示例:追加到文本文件

keep # 在服务器保留邮件副本

# fetchall # 获取所有邮件,默认获取新邮件 设置配置文件权限(安全要求):

chmod 600 ~/.fetchmailrc

运行fetchmail收取邮件:

fetchmail -v # -v 显示详细过程

```将被投递到指定的MDA(如示例中的文本文件)。

**五、进阶处理:解析与筛选邮件内容**

获取原始邮件只是第一步,结合Shell文本处理工具(`grep`, `awk`, `sed`)或专门解析MIME邮件的工具(如`munpack`, `ripmime`)提取关键信息:

* **提取特定发件人邮件:**

```bash

grep -A 100 '^From: important_sender@domain.com' mailbox.txt - 使用

awk解析Subject:awk '/^Subject:/ {print}' mailbox.txt - 分离附件(需安装

munpack):munpack -C /path/to/save/attachments your_mail_file.eml

关键安全与最佳实践建议

- 授权码至上: 始终使用邮件服务商提供的POP3/IMAP/SMTP 专用授权码,而非账户登录密码,这是账户安全的第一道屏障。

- 加密连接不可妥协: 强制使用POP3S/IMAPS (

ssl选项或端口995/993),杜绝明文传输敏感信息。 - 最小权限原则:

~/.fetchmailrc配置文件权限必须设置为600(chmod 600),防止其他用户读取你的凭证。 - 谨慎处理删除: 脚本中自动删除服务器邮件 (

DELE命令或fetchmail的nokeep) 操作风险极高,务必确认业务逻辑无误再实施,默认建议keep。 - 敏感信息隔离: 避免在脚本中硬编码密码/授权码,考虑使用安全性更高的方式(如受保护的环境变量、系统密钥管理服务)。

- 日志与监控: 重要的自动化收取任务应记录详细日志,并设置监控报警,确保任务持续正常运行。

笔者在部署服务器监控系统时,曾依赖Shell脚本结合fetchmail收取Zabbix报警邮件并触发二次告警,核心在于fetchmail配置的稳定性和对授权码的严格管理,同时利用grep和awk快速解析邮件主题与内容,提取主机名和告警级别,命令行邮件处理的直接性与可集成性,在无GUI的服务器环境中提供了不可替代的灵活性,务必牢记:安全配置是这一切得以可靠运行的基石。