在服务器管理过程中,网络安全是每一位运维人员和站长必须重视的环节,禁PING操作是一项基础且有效的安全加固措施,本文将详细介绍如何在CentOS系统中设置禁PING,并解释其原理与注意事项。

PING命令基于ICMP协议,常用于检测网络连通性,允许外部主机随意PING服务器可能带来潜在风险,例如成为DoS攻击的入口或暴露服务器在线状态,通过禁PING,可以在一定程度上隐藏服务器存活状态,降低被扫描和攻击的概率。

CentOS系统禁PING操作主要通过内核参数调整实现,具体分为临时生效和永久生效两种方式。

临时禁PING方法

临时修改方式立即生效,但重启后会恢复默认设置,适用于临时测试或应急场景,操作命令如下:

echo 1 > /proc/sys/net/ipv4/icmp_echo_ignore_all

此命令通过修改内核参数icmp_echo_ignore_all的值为1,使系统忽略所有ICMP回显请求,若要恢复允许PING,只需将数值改为0并重新写入即可:

echo 0 > /proc/sys/net/ipv4/icmp_echo_ignore_all

永久禁PING方法

若需长期禁PING,需修改系统配置文件使设置持久化,编辑/etc/sysctl.conf文件:

vi /etc/sysctl.conf

在文件末尾添加以下内容:

net.ipv4.icmp_echo_ignore_all = 1

保存退出后,执行以下命令使配置立即生效:

sysctl -p

此操作会将配置载入当前内核环境,且系统重启后设置依然保持。

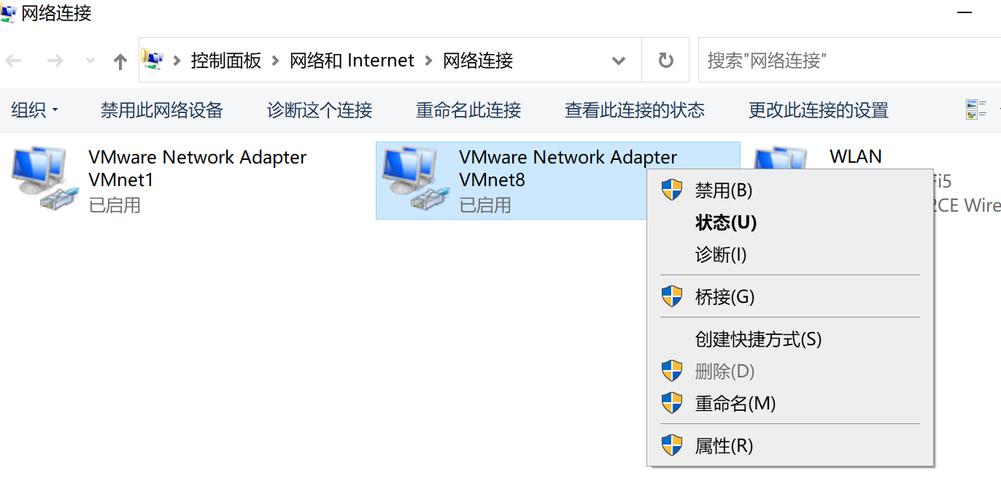

防火墙辅助控制

除内核参数外,还可通过防火墙工具如iptables或firewalld实现更灵活的ICMP流量控制,使用firewalld禁用ICMP回显:

firewall-cmd --permanent --add-rich-rule='rule protocol value=icmp drop' firewall-cmd --reload

这种方式适合需要精细化管理网络规则的场景。

注意事项与常见问题

禁PING后可能影响正常网络诊断,需确保内部监控工具不再依赖ICMP检测,部分云服务商(如AWS、阿里云)的安全组策略可能独立于系统设置,需在控制台同步调整规则。

禁PING仅能防范基础扫描,无法替代防火墙、入侵检测等综合安全措施,建议结合业务需求评估是否需要开启特定类型的ICMP报文(如MTU发现所需报文)。

从安全角度看,禁PING是一种“隐蔽即安全”的实践,虽不能彻底阻止定向攻击,但可减少随机扫描带来的威胁,作为站长,应根据实际业务环境选择合适的安全策略,平衡可用性与安全性。

个人观点:服务器安全是一个多层次、持续优化的过程,禁PING只是其中一环,定期更新系统、强化访问控制、完善日志监控同样重要,唯有综合施策才能构建稳健的防御体系。