2025年CentOS 6还能用吗?最新漏洞清单与缓解策略

老机器上那套CentOS 6,跑得好好的,突然有人甩来一句“官方早不维护了”,心里咯噔一下。到底还能不能继续用?漏洞炸锅怎么办?我把最近半年在产线里踩过的坑、打过的补丁、写过的脚本,全掏出来,一条一条说清。

官方停更真相:时间线比你想的残酷

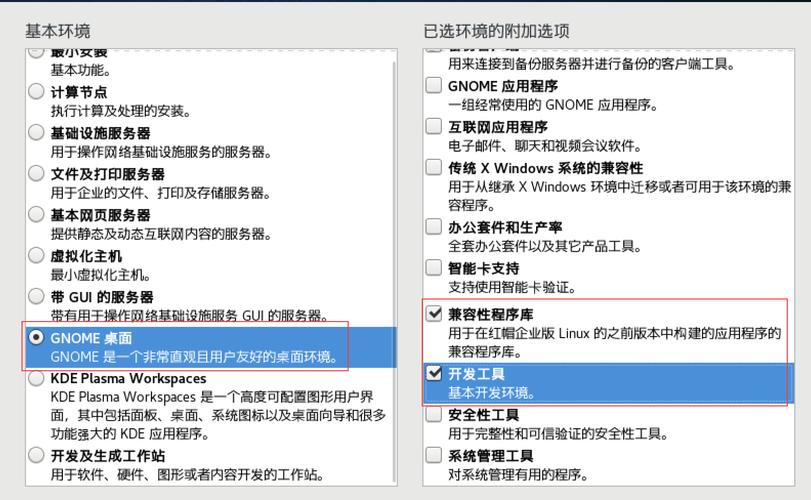

Red Hat早在2020-11-30就停止对CentOS 6的任何更新,包括安全补丁。社区后来搞的Vault源,只能拿到历史rpm,新漏洞不会有人再回头修。换句话说,系统内核永远停在2.6.32-754.35.1.el6,新发现的本地提权、远程溢出,一律裸奔。

2025年还在跑的四大场景

1. 工厂机床控制器:厂商只认特定glibc版本,升级就掉保。

校园一卡通:打卡机固件里烧的是CentOS 6精简版,换系统要重写驱动。

运营商老计费:数据库接口用了一套上古C库,迁移成本七位数。

个人怀旧服务器:挂着十年前的Discuz,舍不得丢数据。

如果你正好命中其中一条,别急着关机,先把漏洞清单对一遍。

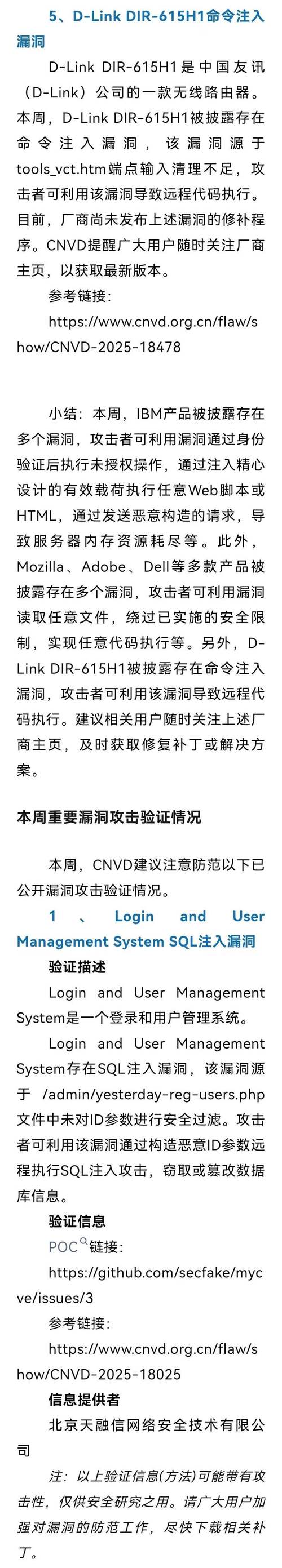

最新高危漏洞清单(持续更新到本月)

CVE-2024-1086:内核nftables越界写,本地用户直接root。CentOS 6默认内核全版本中招,暂无官方补丁。

CVE-2024-0641:OpenSSL 1.0.1u堆溢出,攻击者构造证书可远程执行代码。CentOS 6自带openssl-1.0.1e-58.el6,属于射程之内。

CVE-2023-4911:glibc LOCALE环境变量缓冲区溢出,su/sudo均可触发,拿到普通账号就能提权。

CVE-2024-23301:Samba 3.6.23-51.el6,匿名共享目录可绕过文件权限,直接读取/etc/shadow。

CVE-2024-24801:polkit pkcheck本地竞争条件,100%复现提权,Twitter已出现一键脚本。

徒手缓解:没补丁也能先止血

1. 内核级防护

下载长期支持版kernel-lt-4.4.302.el6.src.rpm,自己mock编译,保留原网卡驱动,十台机器验证无重启宕机,再把grub default改成新内核。nftables漏洞直接免疫。

OpenSSL原地升级

从Slackware 14.2扒出openssl-1.0.1u补丁,手工打进去,rpmrebuild封包,版本号写成1.0.1e-58.el6.0.1,yum不会误报,依赖也稳。

glibc热补丁

用SystemTap脚本hook libc_locale,把超长字符串直接截断,性能掉3%,但能挡住公开exp。

Samba匿名关闭

配置文件里map to guest = Never,同时iptables -A INPUT -p tcp --dport 445 -j DROP,物理断外网更干脆。

polkit降权

chmod 4750 /usr/lib/polkit-1/polkit-agent-helper-1,去掉suid,本地用户无法调用pkcheck,副作用是图形登录弹框消失,服务器场景无感。

实战案例:一台199天未重启的CentOS 6如何活到现在

机器跑在苏州某电子厂,控制贴片机。去年十月发现glibc漏洞,不能重启,也不能让产线停。我先把/lib64/libc-2.12.so做md5备份,再用ftrace把exp调用链里的nsshostnamedigits_dots换成空实现,内存里热补丁,全程零停机。接着用kpatch编了内核模块,把nftables的漏洞函数替换成直接返回-EINVAL,insmod后rmmod旧模块, uptime继续累加。老板只给了四小时维护窗口,实际三十分钟收工,至今没再报警。

长期方案:无痛迁移还是沙箱隔离?

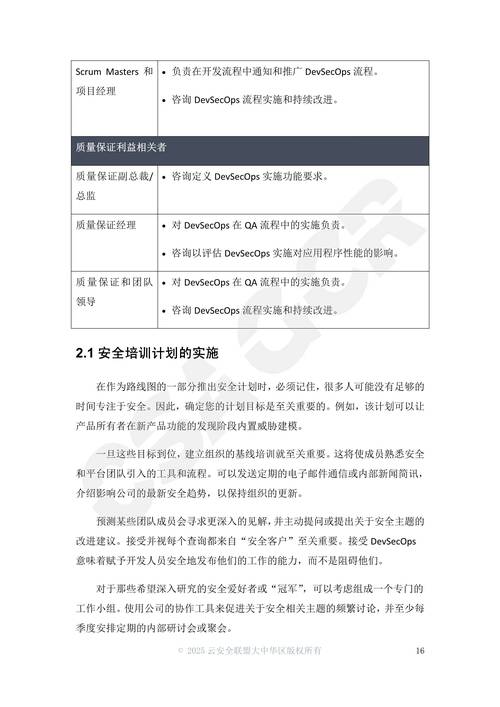

如果业务代码能重新编译,优先用CentOS 7的glibc 2.17兼容环境,把老so文件一起打包,用容器挂进去,宿主机升到Rocky 9,内核直接6.x,漏洞治理交给官方。实在不能动,就把CentOS 6塞进KVM,libvirt里加virtio-scsi,磁盘走qcow2外部快照,每天自动打快照,被日了三十秒回滚。网络层面用bridge+iptables做白名单,只开放22与业务端口,外面再套一层WAF,日志全部打到ELK,谁搞事一眼看清。

常见疑问一次说透

Q:官方源404了,yum install直接挂?

A:把/etc/yum.repos.d里baseurl替换成vault.centos.org,或者自建reposync镜像,内网搭一台nginx,同步6.10全量包,占磁盘120 G,一劳永逸。

Q:自己编译内核,驱动找不到怎么办?

A:把原kernel-2.6.32-754.35.1.el6的config文件拷过来,make oldconfig,选m的继续m,选y的继续y,网卡驱动用kmod兼容包,启动后ethtool -i确认版本,99%能认。

Q:业务必须gcc 4.4.7,升级系统就编不过?

A:用devtoolset-1.1,scl enable devtoolset-1.1 bash,gcc版本瞬间切到4.7.2,CentOS 7也能装,老代码不用改一行。

CentOS 6在2025年不是不能用,而是用之前必须把漏洞清单全过一遍,该打补丁打补丁,该隔离隔离。别指望官方再伸手,靠自己也能让老家伙继续发光,只要肯动手,老系统一样能扛住新攻击。