在日常的服务器维护中,我们有时会遇到需要禁用某个特定软件包的情况,这并非指简单地卸载删除,而是让该软件包在系统更新或依赖解析时被排除在外,不被自动安装或更新,对于使用CentOS系统的管理员来说,掌握这项技能至关重要,它能有效解决软件冲突、保障系统安全与稳定。

为何需要禁用软件包?

最常见的场景莫过于软件版本冲突,系统默认仓库提供的PHP 7.4版本,而你的应用稳定运行在PHP 7.3环境下,直接升级PHP 7.4可能导致应用兼容性问题,彻底卸载7.4并安装7.3虽是一个办法,但系统更新时,包管理器极有可能再次将PHP升级至7.4,将PHP 7.4标记为“禁用”,就能一劳永逸地阻止其被自动安装。

另一个关键因素是安全与稳定,当一个软件包的新版本被证实存在严重漏洞或不稳定时,在官方提供修复方案前,最稳妥的措施就是禁用该版本的更新,防止系统自动引入有问题的版本。

操作指南:使用YUM/DNF完成包禁用

在CentOS 8及更新版本中,DNF作为默认的包管理器,其配置文件与操作方式与YUM一脉相承,禁用软件包的核心在于修改仓库配置或使用排除列表。

最推荐的方法是在特定的仓库配置文件中进行操作,假设我们需要禁用的包名为example-package。

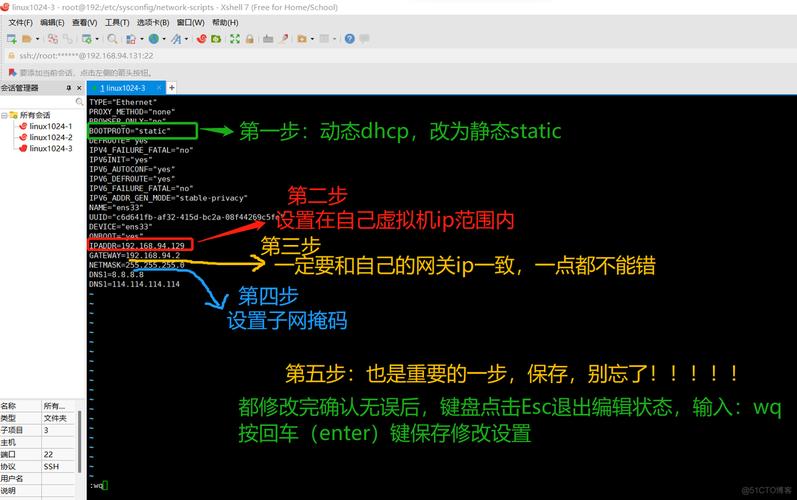

定位仓库文件:进入YUM/DNF的仓库配置目录。

cd /etc/yum.repos.d/这里存放着所有已启用仓库的

.repo配置文件。编辑配置文件:使用文本编辑器(如

vim或nano)打开包含你所需软件包的那个仓库文件,你需要判断目标软件包来源于哪个仓库。添加排除指令:在对应的

[repository]段落中,添加或修改exclude这一行。[your-repo-name] name=Your Repository baseurl=https://mirrors.yourrepo.com enabled=1 exclude=example-package*这里的是通配符,确保所有以

example-package开头的包名都会被排除,你可以指定更精确的包名,例如example-package-1.2.3。保存并验证:保存文件后,你可以使用以下命令检查该包是否已被成功排除。

dnf list available example-package如果配置正确,你将看不到该包的任何可用版本。

全局排除:一种更广泛的控制方法

如果你希望无论从哪个仓库获取,都禁止安装某个特定的包,可以设置全局排除,编辑DNF的主配置文件/etc/dnf/dnf.conf,在[main]部分添加相同的exclude指令。

[main]

gpgcheck=1

installonly_limit=3

clean_requirements_on_remove=True

best=True

skip_if_unavailable=False

exclude=example-package* kernel-*这个例子中,我们同时排除了example-package和所有内核包(kernel-*),排除内核更新需格外谨慎,因为这可能使系统无法获取重要的安全补丁。

处理依赖关系:绕不开的挑战

禁用操作中,最常遇到的棘手问题便是依赖关系,当你尝试安装一个软件,而它恰好依赖你已禁用的包时,包管理器会报错,提示无法满足依赖。

你有几种选择:

- 寻找替代方案:寻找一个功能类似但不依赖该禁用包的其他软件。

- 编译安装:从源代码编译你需要的软件,并手动指定其依赖路径,但这需要较高的技术能力。

- 临时启用:作为临时解决方案,你可以暂时注释掉配置文件中的

exclude行,执行安装,然后恢复排除设置,但这并非长久之计。

一个需要警惕的误区是,禁用软件包不等于“屏蔽”或“隐藏”它,系统上已安装的包依然存在且正常运行,禁用操作影响的是包管理器未来的安装和更新行为。

观点与建议

在我看来,禁用软件包是CentOS系统管理员武器库中一件精准而强大的工具,它赋予我们对软件生态更精细的控制权,但同时也要求我们具备清晰的判断力和责任心,每一次禁用决策都应基于充分的测试和对潜在影响的评估。

尤其需要强调的是,对于核心系统组件(如glibc, systemd)或安全更新,切勿轻易禁用,这无异于为系统埋下深水炸弹,对于普通开发者而言,将禁用操作局限于自己负责的应用层依赖,是更为稳妥和专业的做法,管理的目标是构建一个既稳定又安全的计算环境,任何配置的修改都应服务于这个核心目的。