centos系统安全加固方法

1、基本原则:最小的权限+最小的服务=最大的安全,在操作之前,请先备份,并始终保持一个终端使用root登录。

2、注释掉不需要的用户和用户组:不建议直接删除,可以通过编辑/etc/passwd和/etc/group文件来注释掉不需要的用户和用户组。

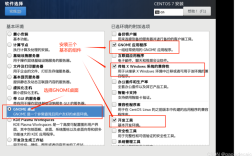

3、关闭不需要的服务:使用chkconfig或systemctl命令来关闭开机自启动的服务。

4、设置密码复杂度策略:通过修改/etc/login.defs文件来设置密码的最长使用天数、最短使用天数等策略。

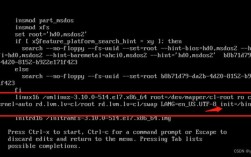

5、限制root登录:禁止root用户直接登录,创建普通权限账号并配置密码。

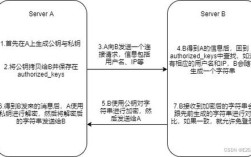

6、SSH服务安全:不允许root账号直接登录系统,设置SSH使用的协议版本,限制密码错误次数。

7、SELinux权限:根据需要开启或关闭SELinux服务。

8、文件系统保护:设置合理的初始文件权限,限制su权限。

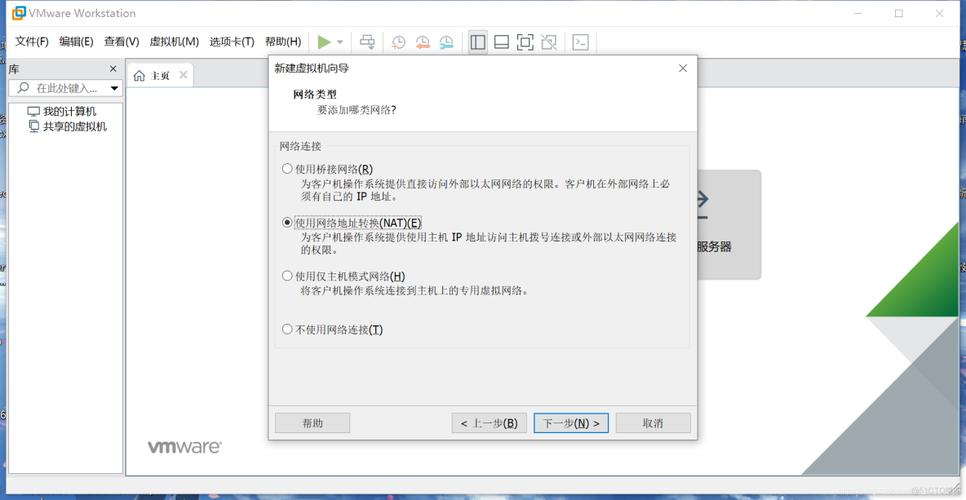

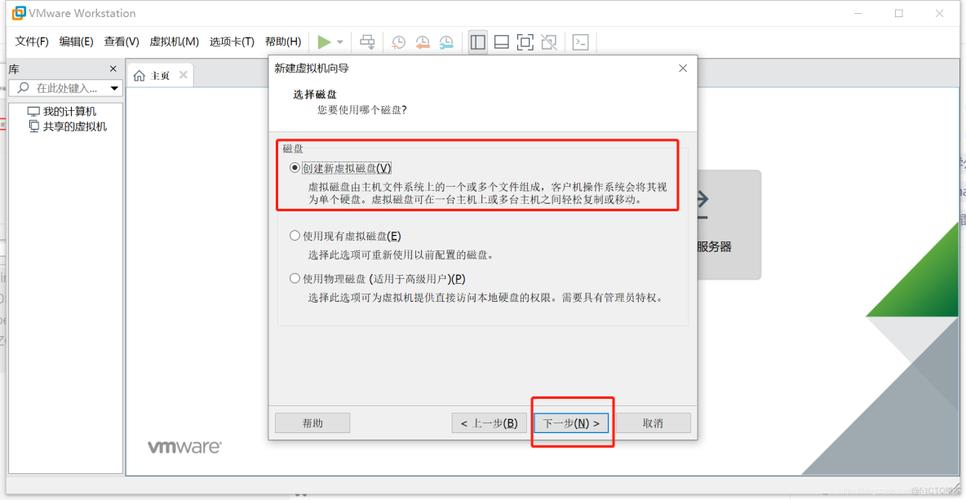

9、网络访问控制:使用iptables或firewalld防火墙,设置访问控制策略。

10、安全审计:确保rsyslog服务已启用,记录日志用于审计。

11、入侵防范:开启地址空间布局随机化,检查系统是否存在空口令账号。

12、资源控制:设置核心转储的硬限制,防止用户覆盖软变量。

FAQs

1、如何检查系统中是否存在空口令账号?:可以使用命令awk F: '($2 == "") { print $1 }' /etc/shadow来查看空口令账号。

2、如何设置SSH服务的MaxAuthTries参数?:编辑/etc/ssh/sshd_config文件,将MaxAuthTries设置为36之间的值,建议为4,然后重启sshd服务。

通过上述加固方法,可以显著提高CentOS系统的安全性,在实施这些措施时,请确保遵循最佳实践,并定期更新和维护系统以应对新的威胁。