CentOS Bind 安装与配置详解

一、引言

在现代互联网架构中,DNS(域名系统)扮演着至关重要的角色,它负责将人类易记的域名转换为机器可读的IP地址,是网络通信的基础,在Linux系统中,Berkeley Internet Name Domain (BIND) 是一个广泛使用的开源DNS服务器软件,提供了稳定且高效的DNS服务,本文将详细介绍如何在CentOS系统上安装和配置BIND9,包括主从DNS服务器的搭建、正向解析与反向解析的配置等内容。

二、准备工作

系统环境

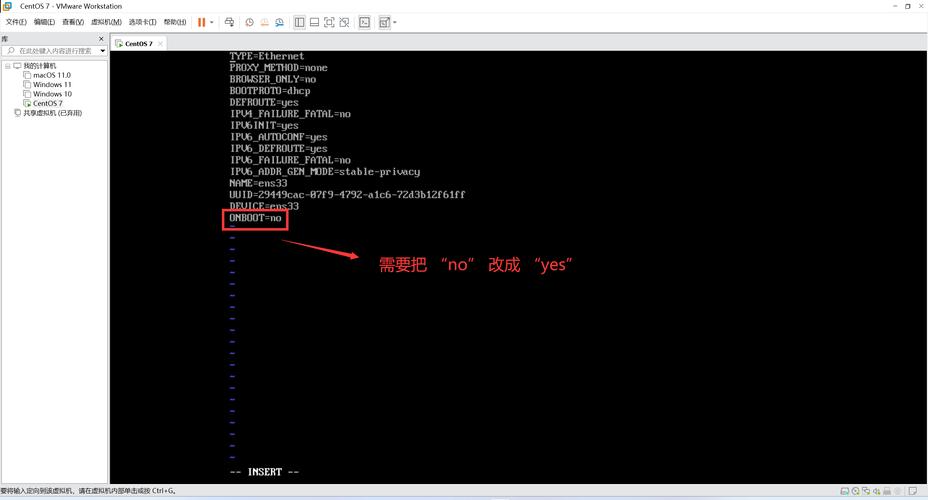

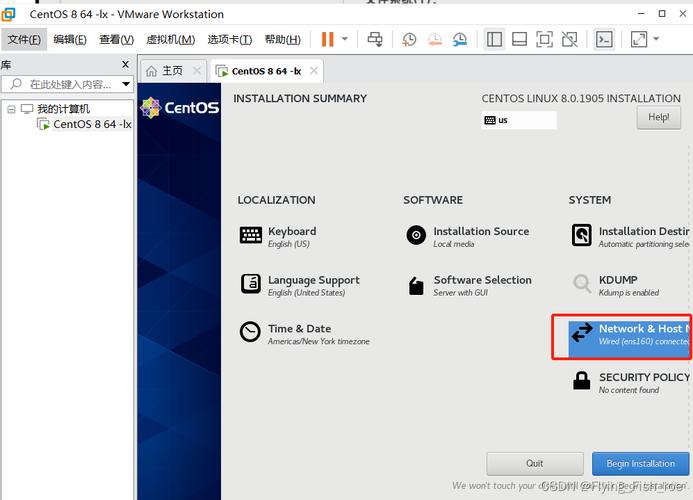

操作系统:CentOS 7或更高版本

网络配置:确保系统拥有固定的公网IP地址或内网IP地址,以便其他设备能够访问DNS服务。

权限要求:需要以root用户或有sudo权限的用户身份进行操作。

BIND简介

BIND是由Internet Systems Consortium(ISC)开发和维护的一个实现DNS协议族(TCP和UDP的43/53端口)的开源软件,BIND支持多种平台,并且具有高度的可配置性和扩展性,适用于各种规模的网络环境。

三、安装BIND

更新系统并安装EPEL

更新系统的包列表并安装EPEL(Extra Packages for Enterprise Linux),因为CentOS官方仓库可能不包含最新版本的BIND。

yum update y yum install epelrelease y

安装BIND及其工具

执行以下命令以安装BIND和相关的管理工具:

yum install bind bindutils y

启动并设置开机自启

安装完成后,启动BIND服务,并设置为开机自启动:

systemctl start named systemctl enable named

检查服务状态

可以使用以下命令检查BIND服务是否运行正常:

systemctl status named

如果看到“active (running)”字样,则表示服务已成功启动。

四、配置BIND

配置文件结构

BIND的主要配置文件是/etc/named.conf,该文件定义了全局配置、区域数据库以及日志系统等,区域数据库文件通常位于/var/named目录下,用于定义特定域的解析规则。

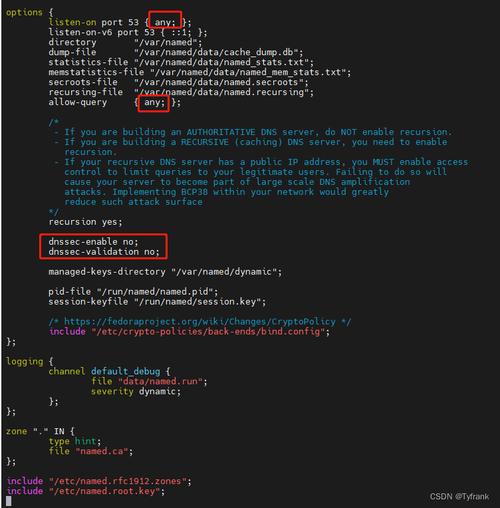

修改全局配置

打开/etc/named.conf文件,进行以下基本配置:

[root@centos7 ~]# vim /etc/named.conf

添加或修改以下内容:

options {

listenon port 53 { any; }; # 监听所有网络接口的53端口

listenonv6 port 53 { ::1; }; # 同时支持IPv6

directory "/var/named"; # 设置工作目录为/var/named

dumpfile "/var/named/data/cache_dump.db"; # 指定缓存文件路径

statisticsfile "/var/named/data/named_stats.txt"; # 统计文件路径

memstatisticsfile "/var/named/data/named_mem_stats.txt"; # 内存统计文件路径

allowquery { any; }; # 允许任何主机查询

recursion yes; # 启用递归查询

dnssecenable yes; # 启用DNSSEC

dnssecvalidation yes; # 验证DNSSEC

bindkeysfile "/etc/named.iscdlv.key"; # ISC DLV密钥文件路径

managedkeysdirectory "/var/named/dynamic"; # 动态管理密钥目录

};注意:如果不需要DNSSEC,可以将相关选项设置为no。

配置区域文件

正向解析(FQDN: example.com, IP: 192.168.100.199)

1、编辑/etc/named.conf,添加一个新的区域:

zone "example.com" IN {

type master;

file "/var/named/example.com.zone";

};2、创建区域文件/var/named/example.com.zone并添加记录:

[root@centos7 ~]# vim /var/named/example.com.zone如下:

$TTL 86400

@ IN SOA ns1.example.com. admin.example.com. (

2023100101 ; 序列号

3600 ; 刷新时间

1800 ; 重试时间

604800 ; 过期时间

86400 ) ; 最小TTL

NS ns1.example.com.

A 192.168.100.199

www A 192.168.100.199反向解析(IP: 192.168.100.199, FQDN: example.com)

1、编辑/etc/named.conf,添加反向解析区域:

zone "100.168.192.inaddr.arpa" IN {

type master;

file "/var/named/192.168.100.reverse";

};2、创建反向解析区域文件/var/named/192.168.100.reverse并添加记录:

[root@centos7 ~]# vim /var/named/192.168.100.reverse如下:

$TTL 86400

@ IN SOA ns1.example.com. admin.example.com. (

2023100101 ; 序列号

3600 ; 刷新时间

1800 ; 重试时间

604800 ; ; 过期时间

86400 ) ; 最小TTL

NS ns1.example.com.

PTR example.com.注意:反向解析的域名格式为“子网+反转IP+inaddr.arpa”,IP192.168.100.199 对应的反向解析域名为192.168.100.inaddr.arpa。

重启BIND服务

完成配置文件的修改后,重新启动BIND服务以使配置生效:

systemctl restart named

测试DNS配置

使用dig或nslookup命令测试DNS解析是否正常工作,测试正向解析:

nslookup www.example.com 192.168.100.199

应返回类似结果:

Server: 192.168.100.199 Address: 192.168.100.199#53 Name: www.example.com Address: 192.168.100.199

测试反向解析:

nslookup 192.168.100.199

应返回类似结果:

Server: 192.168.100.199 Address: 192.168.100.199#53 192、168.100.199.inaddr.arpa name = example.com.

五、高级配置与优化

ACLs(访问控制列表)

为了增强DNS服务器的安全性,可以使用ACLs来限制哪些客户端可以查询或更新DNS记录,编辑/etc/named.conf文件,添加ACLs规则:

acl "trusted" {

192.168.1.0/24; // 内部网络段

localhost; // 本地回环地址

};然后在区域文件中引用ACLs:

options {

...

allowquery { trusted; }; // 仅允许trusted ACL中的客户端查询

...

};日志系统配置

BIND提供了灵活的日志系统,可以根据需求定制日志级别和格式,编辑/etc/named.conf中的logging部分:

logging {

channel default_debug {

file "data/named.run";

severity dynamic;

};

};不同的日志渠道可以分别记录不同类型的事件,如查询、通知、安全等,通过调整severity参数,可以控制日志的详细程度。

性能优化

对于高流量的DNS服务器,可以通过以下方式优化性能:

增加缓存大小:编辑/etc/sysconfig/named文件,调整CACHE_SIZE参数。

启用多线程:在/etc/named.conf的options部分添加querythreads参数,例如querythreads 4;。

使用更快的硬件:部署在高性能的CPU和充足的内存上,以提高处理能力。

负载均衡:对于大规模部署,可以使用多个BIND实例并通过负载均衡器分配请求。

六、常见问题及解决方案

DNS解析失败

可能原因有:

配置文件错误:检查named.conf和区域文件是否有语法错误,使用namedcheckconf和namedcheckzone命令验证。

防火墙设置:确保防火墙允许DNS服务所需的端口(TCP和UDP的53端口)。

SELinux限制:在某些情况下,SELinux可能会阻止BIND服务正常工作,可以尝试临时设置为宽松模式或添加相应的策略。

setenforce 0 # 临时禁用SELinux(不推荐长期使用)

或添加策略:

setsebool P named_write_master_zones on

性能瓶颈

如果DNS服务器响应缓慢,可以考虑以下措施:

优化配置文件:减少不必要的选项,简化区域文件。

增加缓存:调整缓存大小,提升命中率。

硬件升级:增加CPU核心数或内存容量。

监控与分析:使用工具如netstat,top,htop等监控资源使用情况,找出瓶颈所在。

BIND无法启动或崩溃

查看系统日志(如/var/log/messages或/var/named/data/named.run)以获取错误信息,并根据提示进行修复,常见的问题包括权限不足、配置文件错误或依赖缺失。

安全性问题

确保DNS服务器的安全性,建议采取以下措施:

定期更新:保持BIND软件和系统的最新状态,及时应用安全补丁。

限制查询范围:通过ACLs限制可查询的客户端范围。

启用DNSSEC:防止DNS欺骗攻击,确保数据传输的完整性和真实性。

备份配置:定期备份named.conf和区域文件,以防数据丢失。

监控异常流量:使用工具如tcpdump,iftop等监控DNS流量,及时发现并应对DDoS攻击或其他异常行为。

七、归纳与展望

通过本文的介绍,相信读者已经掌握了在CentOS系统上安装和配置BIND9的基本方法,以及如何进行高级配置和优化,BIND作为一款功能强大且灵活的DNS服务器软件,能够满足从小型网络到大型企业的各种需求,随着互联网环境的不断变化和威胁的增加,DNS服务器的安全性和管理也面临着新的挑战,持续学习和关注最新的技术动态,结合实际情况选择合适的解决方案,是保障DNS服务稳定运行的关键,随着云计算和容器技术的发展,BIND与其他云原生组件的集成也将成为一个值得关注的方向,希望本文能为您在构建高效、安全的DNS基础设施方面提供有益的参考和帮助。