在当今的数字化时代,随着移动技术的飞速发展,智能手机已经成为我们生活中不可或缺的一部分,这也使得手机成为黑客攻击的目标,了解如何保护手机免受黑客入侵变得尤为重要。

1、网络钓鱼攻击:网络钓鱼是一种常见的黑客攻击手段,通过伪装成合法网站或应用来诱骗用户输入敏感信息,如用户名、密码和信用卡详情,黑客通常会发送带有恶意链接的短信或邮件,一旦用户点击这些链接并在伪造的网站上输入个人信息,黑客便能轻易获取这些信息。

2、键盘记录器:键盘记录器是一种软件,可以记录用户在手机上的所有按键操作,包括密码和其他敏感信息,这种软件通常隐藏在其他看似无害的应用中,一旦被安装,就可以在后台默默运行,将用户的每一次按键发送给黑客。

3、控制消息:控制消息是一种高级的黑客技术,通过发送特定的系统消息来控制受害者的手机,这种攻击需要对操作系统有深入的了解,并且能够利用系统中的漏洞,通过这种方式,黑客可以获得对手机设置菜单的控制,甚至能够远程安装其他恶意软件。

4、垃圾邮件攻击:黑客通过发送垃圾邮件,诱导用户点击恶意链接或下载附件,从而在用户的手机上安装恶意软件,这种攻击方式简单但有效,特别是对于那些不熟悉网络安全的用户来说,很容易上当。

5、Stingray方法:Stingray是一种高端的黑客设备,可以模拟手机信号塔,诱使附近的手机连接到它,一旦连接成功,黑客就可以截获手机通信,包括短信、电话和数据包,这种方法通常用于更高级的监控活动。

6、间谍软件应用程序:间谍软件是一种设计用来监视用户活动的应用程序,它可以记录通话、消息、位置等敏感信息,这类软件通常需要用户授权才能安装,但一旦安装,就会在后台运行,难以被发现。

7、反序列化漏洞:这是一种针对软件漏洞的攻击方式,黑客通过发送特制的序列化数据来执行任意代码,这种攻击通常需要对目标软件有深入的了解,但一旦成功,后果严重。

8、RCE(Remote Code Execution):远程代码执行是一种允许黑客在受害者的设备上执行任意代码的攻击方式,这种攻击通常通过利用软件中的漏洞来实现,可以使黑客完全控制受害者的设备。

9、Kali Linux利用MSF入侵安卓手机:使用Kali Linux操作系统和Metasploit框架,黑客可以生成可执行的木马文件,通过社会工程学手段诱导用户安装,一旦安装,黑客便可以通过Metasploit的控制台远程控制受害者的手机,执行各种命令,如拍摄照片、开启视频聊天、获取GPS定位等。

为了帮助大家更好地理解手机安全的重要性,以下是两个相关的FAQs:

Q1: 如何防止手机被黑客入侵?

A1: 为了防止手机被黑客入侵,应该始终保持警惕,不点击可疑链接,不在不安全的网站上输入个人信息,应该定期更新手机操作系统和应用软件,以修补可能存在的安全漏洞,安装可靠的安全软件也是必要的,它可以帮助你检测和阻止恶意软件的安装。

Q2: 如果怀疑自己的手机已经被黑客入侵,应该怎么办?

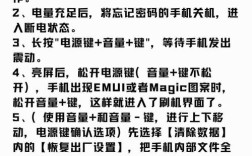

A2: 如果怀疑手机被入侵,应立即断开网络连接,以防止黑客进一步控制你的设备,使用安全软件进行全面扫描,查找并清除任何恶意软件,如果问题严重,可能需要重置手机到出厂设置,但这会导致所有数据的丢失,在处理完安全问题后,应该更改所有重要账户的密码,并启用两步验证增加安全性。

随着技术的不断进步,黑客攻击的手段也在不断演变,保持警惕并采取适当的预防措施是保护手机安全的关键。