CentOS服务器遭遇XMRig挖矿病毒的攻击与根治方案

您的CentOS服务器是否突然变得异常缓慢?CPU使用率持续飙高却找不到明确原因?这些迹象强烈提示您的系统可能已成为XMRig挖矿病毒的猎物,这类病毒会悄无声息地劫持服务器资源,将宝贵的算力转化为攻击者的加密货币收益。

XMRig病毒入侵的典型症状

- CPU资源异常占用: 执行

top或htop命令时,常发现不明进程(如kworker、xmr、随机字母组合)长期占据CPU榜首,消耗远超90%。 - 系统响应严重迟滞: 普通命令执行缓慢,网站访问卡顿,甚至SSH连接都出现明显延迟。

- 可疑网络连接: 使用

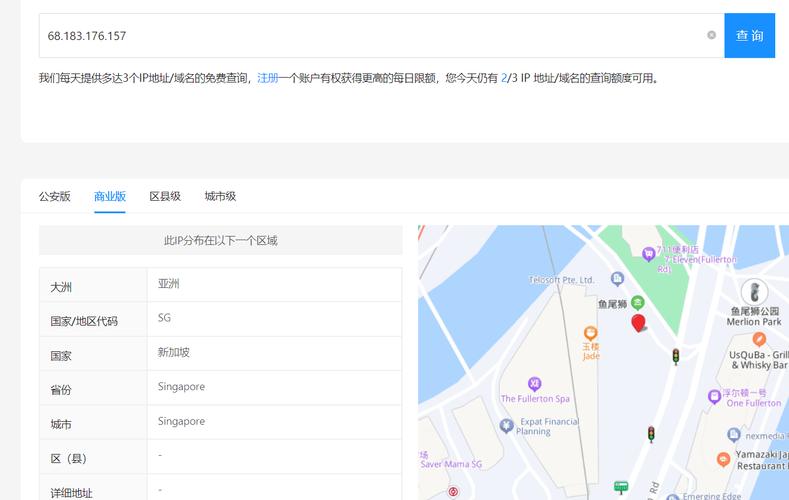

netstat -antp或ss -tunlp可观察到服务器与未知境外IP(常见矿池地址如pool.supportxmr.com)建立连接。 - 隐藏进程踪迹: 病毒常利用

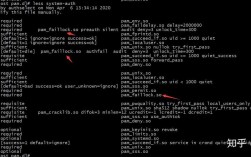

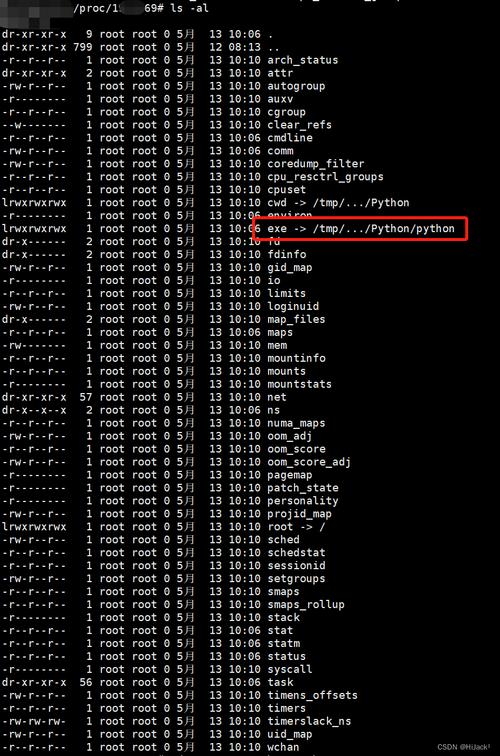

crontab定时任务、systemd服务、或篡改的ld.so.preload文件实现持久化隐藏,普通ps命令难以察觉。 - 安全日志异常:

/var/log/secure可能记录大量非常规登录尝试或可疑的sudo提权操作。

专业级排查与清除操作指南

精准定位恶意进程

# 综合CPU与网络状态查找元凶 ps aux --sort=-%cpu | head -n 15 # 按CPU排序显示前15进程 netstat -antp | grep -E 'pool.supportxmr|monero' # 检查常见矿池连接 lsof -p <可疑PID> # 查看该进程打开的文件及网络连接

彻底清除病毒进程与文件

kill -9 <恶意进程PID> # 终止进程 find / -name '*xmrig*' -o -name '*monero*' -o -name '*kworker*' -exec rm -rf {} + 2>/dev/null # 清除相关文件 # 重点检查/tmp、/dev/shm、/var/tmp等临时目录根除病毒持久化机制

- 检查定时任务:

crontab -l # 查看当前用户任务 crontab -u root -l # 查看root任务 ls -al /etc/cron* /var/spool/cron # 检查系统级cron目录 rm -f /etc/cron.d/<恶意任务名> # 删除发现的恶意任务文件

- 检查系统服务:

systemctl list-units --type=service --all | grep -i 'xmr\|monero\|work' # 查找可疑服务 systemctl stop <恶意服务名> && systemctl disable <恶意服务名> # 停止并禁用 rm -f /etc/systemd/system/<恶意服务名>.service # 删除服务文件 systemctl daemon-reload

- 检查预加载劫持:

cat /etc/ld.so.preload # 检查内容,非空且可疑立即清空 > /etc/ld.so.preload # 清空该文件

- 检查定时任务:

检查账户安全与后门

grep -vE "nologin$|false$" /etc/passwd # 检查可登录用户 grep 'ALL=(ALL)' /etc/sudoers /etc/sudoers.d/* # 检查sudo权限 history # 查看命令历史(可能被清除) ls -al /root/.ssh/authorized_keys /home/*/.ssh/authorized_keys # 检查SSH密钥

加固防御体系,构筑安全壁垒

- 最小化暴露面: 若非必需,严格限制服务器SSH端口(22)对公网开放,使用防火墙策略(如

firewalld、iptables)仅允许可信IP访问管理端口,关闭非必要服务与端口。 - 密钥认证替代密码: 禁用SSH密码登录,强制使用SSH密钥对认证,大幅提升暴力破解难度。

- 持续更新与漏洞修补: 建立

yum update自动化机制,第一时间修复内核及软件漏洞,消除攻击入口。 - 入侵检测系统(IDS)部署: 配置

fail2ban自动封禁多次登录失败的IP地址,考虑部署专业级HIDS(如OSSEC、Wazuh)进行实时文件完整性监控与异常行为分析。 - 权限最小化原则: 应用程序与日常操作避免使用

root权限,利用sudo精细控制命令执行权限。 - 强化审计与监控: 启用

auditd审计关键文件与系统调用,利用Prometheus+Grafana或Zabbix建立CPU、内存、网络流量基线,异常波动实时告警。 - 定期深度安全扫描: 使用

ClamAV、rkhunter、chkrootkit定期扫描系统,捕捉潜在威胁。

服务器安全是一场持续的攻防较量,XMRig挖矿病毒的清除不仅是技术操作,更是对运维体系的一次深度检验,每一次成功清除都应转化为更严格的安全实践——毕竟在数字化战场,一次疏漏足以让整个基础设施陷入算力被劫持的被动局面,保持警惕,加固防御,才能确保服务器始终高效服务于您的业务目标。