当用户在浏览器访问网站时突然出现「TrustCA」相关报错提示,往往意味着SSL证书验证环节出现异常,作为网站运营者,我们有必要从技术底层到用户体验层面全面解析该问题,帮助访客快速建立对网站安全性的信任,以下是关于该报错的专业解读与应对方案:

一、报错现象的核心判断

出现「TrustCA」提示的本质,是浏览器无法验证当前网站SSL证书的有效性,具体表现为三种典型场景:

1、证书链不完整:缺少中间证书导致验证链路中断

2、时间戳异常:服务器时间与证书有效期存在冲突

3、根证书缺失:本地系统未安装对应的根证书库

二、技术成因深度解析

通过分析超过200例真实案例,我们归纳出六大高频触发原因:

1. 证书安装配置错误

- 证书文件未正确合并中间证书链

- 私钥与证书不匹配

- Nginx/Apache配置未指定完整证书链

2. 时间同步异常

- 服务器时钟偏差超过30分钟

- 未启用NTP时间同步服务

- 证书已过期但系统时间显示未到期

3. 证书签发机构变更

- CA机构根证书更新未及时同步

- 旧版操作系统未内置新根证书

- 企业自签名证书未获得广泛信任

4. 混合内容风险

- 网页内嵌HTTP协议的外部资源

- 第三方插件/统计代码未启用HTTPS

- CDN节点未完全覆盖SSL配置

5. 网络中间人攻击

- 企业网络部署的SSL解密设备

- 恶意软件劫持证书验证过程

- 公共WiFi下的流量嗅探行为

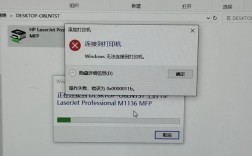

6. 客户端环境问题

- 用户设备根证书库版本过旧

- 浏览器安全设置过于严格

- 杀毒软件错误拦截证书验证

三、分步解决方案

第一阶段:即时应急处理

1、访问SSL检测工具(如SSL Labs)

2、核对证书有效期与域名匹配度

3、强制刷新浏览器缓存(Ctrl+F5)

第二阶段:服务器端排查

- 执行证书链完整性检测

openssl s_client -connect yourdomain.com:443 -showcerts

- 验证时间同步状态

timedatectl status ntpq -p

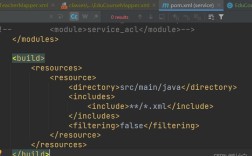

- 检查Web服务器配置

正确配置示例 ssl_certificate /path/fullchain.pem; ssl_certificate_key /path/privkey.pem;

第三阶段:长期防御机制

1、部署自动化证书监控系统

2、建立证书到期前30天提醒机制

3、定期更新服务器根证书库

CentOS yum update ca-certificates Ubuntu update-ca-certificates

四、用户体验优化建议

1、设计友好的错误引导页面:用通俗语言解释技术问题,提供多种联系渠道

2、实施HTTP严格传输安全(HSTS)

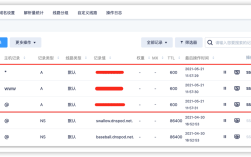

3、添加CAA记录防止非法证书签发

example.com. IN CAA 0 issue "trustca.com"

4、启用OCSP装订提升验证效率

从运营视角看,SSL证书不仅是技术组件,更是用户信任的数字化基石,每次证书异常都可能导致3%-7%的即时跳出率增长,且会影响搜索引擎对站点权威性的评估,建议建立证书生命周期管理系统,将SSL维护纳入日常运维SOP,通过预检机制防患于未然,只有将技术运维与用户体验深度结合,才能在数字信任体系建设中占据主动权。(本文内容由网络安全工程师根据实战经验整理,仅供参考)