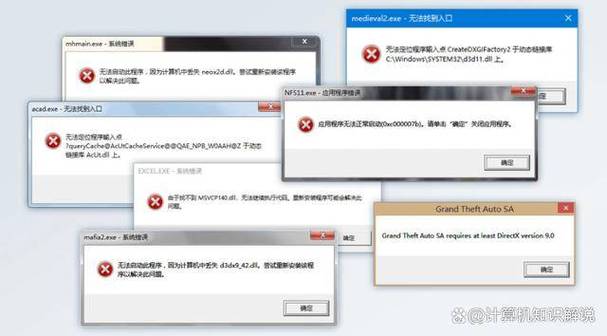

在C语言开发中,string.h是一个高频使用的头文件,它提供了字符串操作、内存管理等关键函数,许多开发者(尤其是初学者)常因对该头文件的理解不足,在编译或运行时遇到各种报错,本文将从实际案例出发,解析常见报错原因,并提供解决方案,帮助开发者快速定位问题。

一、string.h报错的常见类型与场景

1.“未定义的引用”或“隐式声明”错误

// 示例代码

int main() {

char src[] = "Hello";

char dest[10];

strcpy(dest, src); // 编译报错:隐式声明函数‘strcpy’

return 0;

}原因分析:

未正确包含string.h头文件,C语言中,函数若未显式声明,编译器会尝试隐式声明,但标准库函数必须通过头文件引入,缺少#include <string.h>会导致编译器无法识别strcpy等函数,进而报错。

解决方案:

在代码开头添加头文件引用:

#include <string.h>

2.参数类型不匹配引发的警告或错误

// 示例代码

#include <string.h>

int main() {

int num = 123;

char buffer[5];

strncpy(buffer, num, sizeof(buffer)); // 报错:参数类型不兼容

return 0;

}原因分析:

strncpy的第二个参数应为const char类型,但示例中传递了int类型,此类问题常见于对函数参数要求不熟悉的情况。

解决方案:

- 检查函数原型:char* strncpy(char* dest, const char* src, size_t n);

- 修正参数类型,例如将num转换为字符串:

sprintf(buffer, "%d", num); // 需包含<stdio.h>

**内存越界或缓冲区溢出

// 示例代码

#include <string.h>

int main() {

char src[20] = "This is a long string";

char dest[5];

strcpy(dest, src); // 运行时崩溃或未定义行为

return 0;

}原因分析:

dest数组长度为5,而src内容超过5字节。strcpy不会检查目标缓冲区大小,直接复制可能导致内存越界,引发程序崩溃或安全漏洞。

解决方案:

- 使用更安全的函数如strncpy,并明确指定复制长度:

strncpy(dest, src, sizeof(dest)-1); dest[sizeof(dest)-1] = '\0'; // 确保字符串终止

- 改用动态内存分配,确保目标缓冲区足够大。

二、深挖报错根源:string.h函数的设计陷阱

**字符串终止符`\0`的忽略

strlen、strcat等函数依赖\0判断字符串结尾,若操作未正确终止的字符串,可能引发不可预知的结果。

char str[5] = {'a', 'b', 'c', 'd', 'e'}; // 无\0终止

printf("%zu", strlen(str)); // 输出可能是随机值规避方法:

- 初始化字符数组时显式添加\0,或使用memset清零。

- 使用strncat等限制长度的函数替代危险操作。

**内存重叠问题

memmove允许源和目标内存区域重叠,而memcpy未定义此行为,若误用memcpy复制重叠区域,可能导致数据损坏。

char str[] = "abcdef"; memcpy(str+2, str, 4); // 未定义行为

修正方案:

- 存在内存重叠时,优先选择memmove。

三、进阶调试技巧

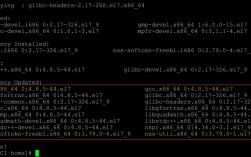

**利用编译器警告选项

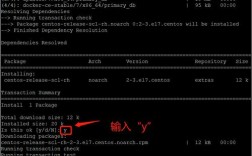

开启编译器的严格检查模式,例如GCC中添加-Wall -Wextra -pedantic选项,可提前发现隐式声明、类型不匹配等问题:

gcc -Wall -Wextra -pedantic test.c -o test

**静态分析工具辅助

Valgrind:检测内存越界、未初始化等问题。

Clang Static Analyzer:静态代码分析,识别潜在风险。

**运行时断言

在关键位置添加断言,例如验证字符串长度:

#include <assert.h>

void safe_copy(char* dest, const char* src, size_t dest_size) {

assert(strlen(src) < dest_size);

strncpy(dest, src, dest_size-1);

dest[dest_size-1] = '\0';

}四、个人观点

string.h报错虽看似琐碎,却反映了C语言对开发者内存管理能力的严苛要求,每一次调试此类错误,都是对底层理解的深化,建议开发者在编码时严格遵循以下原则:

1、“不信任”输入数据:即使处理静态字符串,也要假设其可能未正确终止。

2、优先使用安全函数:如snprintf替代sprintf,strlcpy(非标准但广泛支持)替代strcpy。

3、借助工具而非直觉:编译器警告和静态分析工具能捕捉多数低级错误。

记住C语言哲学:权力越大,责任越大,精准控制内存的代价是更高的代码警惕性,但这也是其性能优势的基石。