Oracle报错ORA-01031的解析与解决方案

在使用Oracle数据库时,许多开发者或管理员可能会遇到报错代码ORA-01031: insufficient privileges,这一错误提示直接指向“权限不足”,但具体原因和解决方法可能因场景不同而复杂化,本文将从错误触发场景、根本原因、排查步骤及解决方案几个维度展开分析,帮助用户快速定位问题并高效处理。

一、ORA-01031的常见触发场景

1、执行数据库操作时

当用户尝试执行某些需要特定权限的操作(如创建表、删除用户、修改系统参数等)时,若当前账号未被授予对应权限,Oracle会直接抛出此错误。

2、访问特定对象时

用户试图查询、修改或删除其他用户(Schema)下的表、视图等对象,但未获得对象的直接权限或通过角色的间接授权。

3、使用PL/SQL程序时

存储过程、函数或触发器在运行时可能需要调用者具备显式权限(而非通过角色继承),若授权缺失,也可能触发此错误。

二、错误根源:权限体系与授权逻辑

Oracle的权限管理分为系统权限和对象权限两类:

系统权限:允许用户执行特定数据库操作(如CREATE TABLE、DROP USER)。

对象权限:控制用户对其他用户对象的访问(如SELECT ON schema.table)。

ORA-01031的核心原因是权限缺失或授权方式不当:

- 用户未被直接授予所需权限;

- 权限通过角色授予,但当前环境不支持角色继承(如PL/SQL程序);

- 权限被回收或覆盖。

**三、排查与解决方案

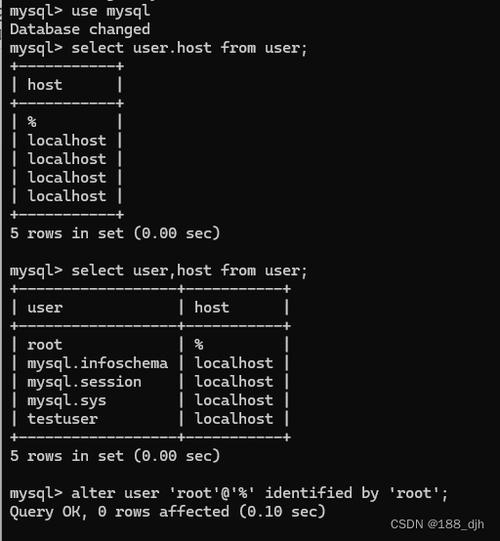

**步骤1:确认当前用户权限

通过以下SQL查询当前用户具备的系统权限和角色:

SELECT * FROM USER_SYS_PRIVS; -- 系统权限 SELECT * FROM USER_ROLE_PRIVS; -- 角色

若发现权限缺失,需通过GRANT语句补充授权。

**步骤2:检查对象权限

若问题涉及访问其他用户的表或视图,需验证是否具备对象权限:

SELECT * FROM USER_TAB_PRIVS_RECD WHERE TABLE_NAME = '目标表名';

若结果为空,需联系对象所有者执行授权:

GRANT SELECT ON 目标表名 TO 当前用户;

**步骤3:处理角色继承问题

在PL/SQL程序或某些工具中,Oracle默认不启用角色继承,即使通过角色授予了权限,程序仍可能报错。

解决方法:

- 将所需权限直接授予用户(而非角色);

- 在存储过程中使用AUTHID CURRENT_USER或AUTHID DEFINER显式声明权限模式。

**步骤4:验证权限传递路径

权限可能因多层角色嵌套或权限回收而失效,可通过以下脚本追踪权限来源:

-- 查询用户所有角色及关联权限

WITH role_tree AS (

SELECT granted_role

FROM DBA_ROLE_PRIVS

WHERE grantee = '当前用户'

UNION ALL

SELECT r.granted_role

FROM role_tree rt

JOIN DBA_ROLE_PRIVS r ON rt.granted_role = r.grantee

)

SELECT * FROM role_tree;**四、典型案例分析

案例1:用户无法创建表

现象:执行CREATE TABLE test (id NUMBER);时报错ORA-01031。

排查:检查用户是否具备CREATE TABLE权限。

解决:管理员执行GRANT CREATE TABLE TO 用户名;

案例2:PL/SQL程序报错权限不足

现象:存储过程中调用DBMS_FILE包时失败。

排查:用户通过角色获得了EXECUTE ON DBMS_FILE权限,但PL/SQL默认不继承角色权限。

解决:直接授予用户权限:GRANT EXECUTE ON DBMS_FILE TO 用户名;

**五、权限管理的最佳实践

1、最小权限原则:仅授予用户必要的权限,避免过度授权。

2、显式授权优先:关键权限尽量直接授予用户,减少依赖角色传递。

3、定期审计权限:使用DBA视图(如DBA_SYS_PRIVS、DBA_TAB_PRIVS)定期清理无效授权。

数据库权限管理是保障数据安全的重要环节,ORA-01031虽然常见,但通过系统化的权限分配和清晰的排查流程,完全能够避免其成为业务运行的阻碍,对于开发者而言,理解Oracle的权限机制不仅是解决问题的钥匙,更是提升数据库管理能力的必经之路。