在CentOS系统中,root账户拥有最高权限,能够执行系统管理、软件安装、配置修改等关键操作,正确、安全地使用root权限,是每位系统管理员需掌握的基础技能,本文将详细介绍在CentOS环境中如何通过root账户进行操作,并围绕权限管理、安全性及常见使用场景展开说明,帮助用户更有效地管理系统。

理解root账户的本质至关重要,root是Linux系统中的超级用户,其权限覆盖整个系统,普通用户需通过权限提升机制才能执行管理任务,而root账户则无需额外授权即可直接操作所有文件和进程,这种权限设计既带来了便利,也伴随着风险,因此需谨慎使用。

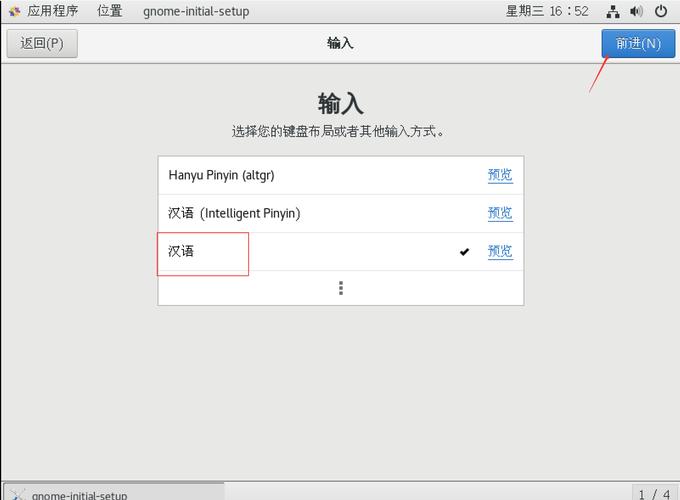

启用root登录的方式多样,其中最常见的是通过终端直接登录或切换用户,若系统尚未设置root密码,需先通过sudo命令为root分配密码,以普通用户身份登录后,执行以下命令:

sudo passwd root

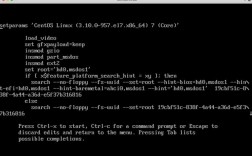

输入当前用户密码后,按提示设置root密码即可,此后,可通过以下命令切换到root账户:

su - root

输入密码后,提示符将变为"#",表示已进入root权限环境。

另一种方式是通过SSH远程登录root账户,默认情况下,CentOS可能禁止root直接通过SSH登录,需修改配置文件以启用,打开/etc/ssh/sshd_config文件,找到"PermitRootLogin"项,将其值改为"yes",保存后重启SSH服务:

systemctl restart sshd

此操作虽方便远程管理,但可能增加安全风险,需结合防火墙、密钥认证等措施加强防护。

除了直接登录,还可通过sudo机制临时授予普通用户root权限,编辑/etc/sudoers文件,添加如下行(以用户"exampleuser"为例):

exampleuser ALL=(ALL) ALL

此后,该用户可在命令前加"sudo"执行需要权限的操作,这种方式既保障了安全性,又避免了频繁切换账户的麻烦。

使用root账户时,需特别注意操作准确性,误删系统文件、错误修改配置等操作可能导致系统崩溃或数据丢失,建议在执行关键命令前备份相关数据,并充分了解命令作用,使用rm删除文件时,可通过--preserve-root选项防止误删根目录:

rm --preserve-root -rf /path/to/directory

定期检查系统日志(如/var/log/secure)可帮助发现异常登录或权限滥用行为,提升系统安全性。

对于长期运行的服务,建议避免以root身份直接启动进程,而是通过系统服务管理器(如systemd)配置专用用户运行,以降低权限泄露风险,为Nginx服务创建www-data用户并限制其权限范围。

个人观点:root权限是一把双刃剑,它赋予用户无限能力,也要求用户具备相应的责任感和技术素养,在追求操作便捷的同时,绝不能忽视安全措施的实施,通过合理配置权限、采用最小权限原则并结合监控手段,才能在高效管理与系统安全之间找到平衡点。