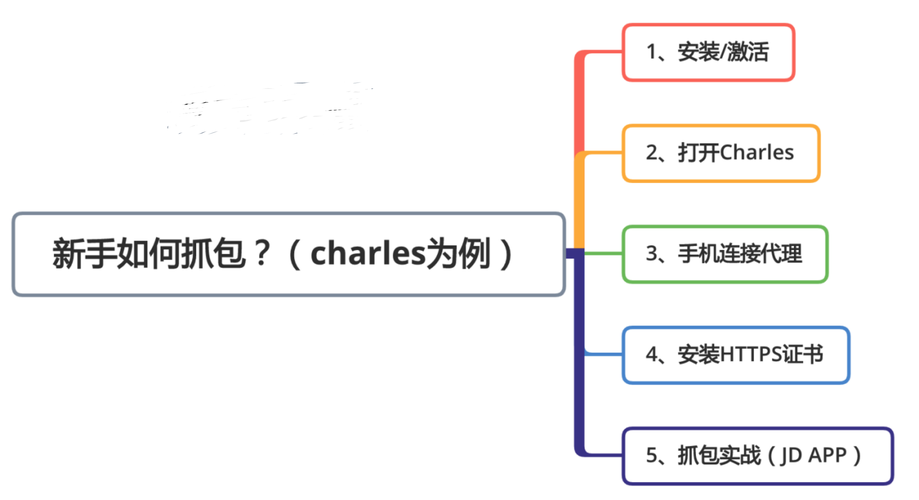

如何抓包

在网络分析和故障排除过程中,抓包是一种非常重要的技术手段,通过抓取数据包,我们可以了解网络通信的具体情况,从而找到问题的根源,本文将详细介绍如何进行抓包操作,包括工具选择、配置以及常见问题解答。

一、选择合适的抓包工具

1、Wireshark:这是最常用的抓包工具之一,支持多种操作系统(Windows、Linux、macOS等),并且拥有强大的数据分析功能。

2、tcpdump:适用于Unix/Linux系统的命令行工具,适合高级用户使用。

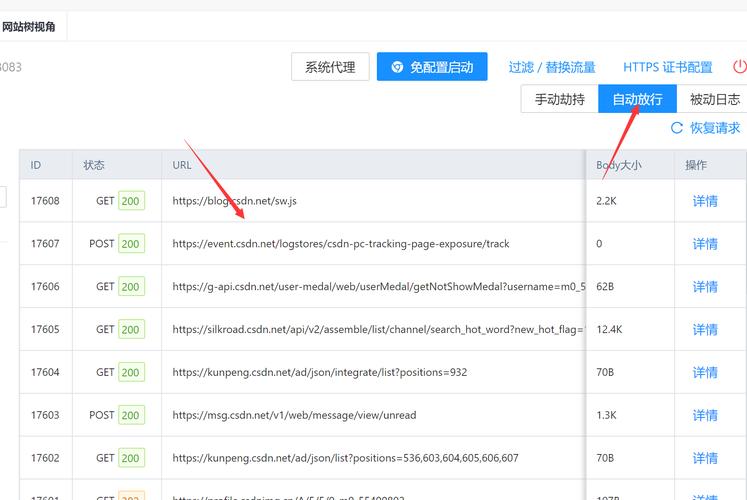

3、Fiddler:主要用于HTTP和HTTPS协议的抓包分析,界面友好,操作简单。

4、Burp Suite:主要用于Web应用的安全测试和抓包分析,功能强大但需要一定的学习成本。

二、安装与配置抓包工具

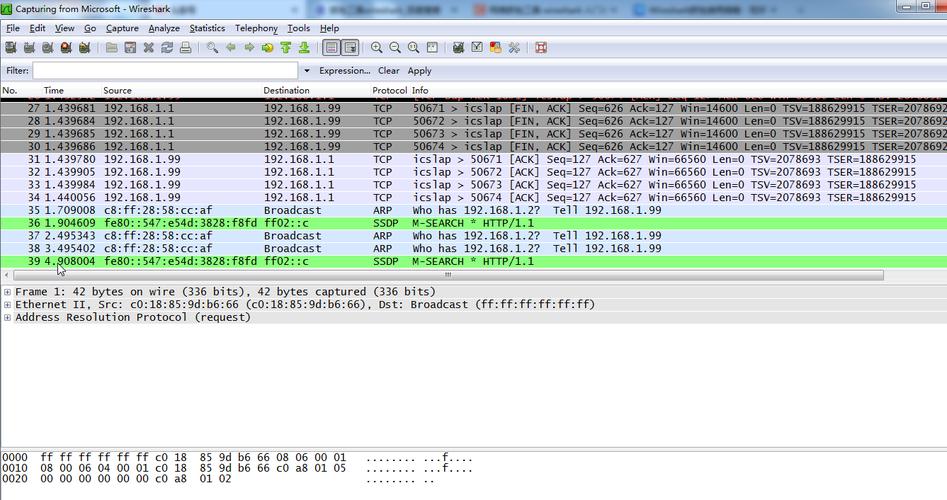

以Wireshark为例,介绍其安装与基本配置步骤:

1、下载并安装:从官方网站下载适合您操作系统的版本并进行安装。

2、启动程序:双击桌面上的图标或从开始菜单中找到Wireshark并打开它。

3、选择网络接口:首次运行时会弹出一个窗口让你选择一个要监听的网络接口,根据你的需求选择一个合适的接口即可。

4、设置过滤器:为了更好地筛选出感兴趣的流量,可以在顶部输入框中设置显示过滤器。“http”只会显示HTTP协议的数据包;“tcp port 80”则只显示目标端口为80的所有TCP流量。

5、开始捕获:点击左上角的绿色鲨鱼鳍图标开始捕获数据包,再次点击可停止捕获。

6、保存结果:如果需要保存当前捕获的数据包文件以便日后分析,可以使用File > Save As...选项将其导出为PCAP格式或其他支持的文件类型。

三、常见应用场景及技巧

性能监控:通过对特定时间段内的数据包进行分析,可以评估网络延迟、丢包率等性能指标。

安全审计:检查是否存在异常连接或者未授权访问行为,帮助识别潜在的安全隐患。

故障排查:当遇到网络不通时,通过查看相关设备之间的交互过程来确定问题所在。

协议研究:深入了解各种网络协议的具体实现细节,如HTTP/2、QUIC等新协议特性探索。

四、注意事项

在进行抓包之前最好征得对方同意,尤其是在涉及敏感信息传输的情况下。

注意保护个人隐私,不要随意分享含有个人信息的数据包内容。

对于加密通信(如HTTPS),除非拥有相应证书密钥否则很难直接解密查看明文内容,此时可以考虑使用中间人攻击等方式来绕过加密保护,但这同样带来了法律风险。

FAQs

Q1: 如何在Windows环境下使用Wireshark抓取特定IP地址之间的通信?

A1: 在Wireshark中设置过滤条件即可实现这一目的,假设你想抓取源IP为192.168.1.100且目的IP为192.168.1.200的所有数据包,则可以在显示过滤器里输入ip.src == 192.168.1.100 and ip.dst == 192.168.1.200然后回车确认,这样就能只看到这两个主机之间的通信记录了。

Q2: 如果我想对已经存在的PCAP文件做进一步处理应该怎么办?

A2: Wireshark不仅可以用来实时抓包,也支持加载已有的PCAP文件进行分析,只需点击菜单栏上的File > Open...,然后浏览到你想要打开的PCAP文件位置并选中它即可,之后你可以像对待新鲜捕获的数据一样对其进行各种操作,比如添加新的过滤规则、生成统计报告或是导出所需格式的信息等。