网站运维中的明文传输风险与修复实践

2019年,互联网行业迎来一场关于数据安全的深度反思,部分网站在用户登录、信息提交等环节因未启用加密传输协议,导致敏感数据以明文形式暴露于网络链路中,此类问题被称为“明文报错”,其本质是技术架构中的安全疏漏,可能引发用户隐私泄露、网站信誉受损等连锁反应。

**明文报错为何成为隐患?

HTTP明文传输过程中,数据以未加密形式在客户端与服务器之间传递,若攻击者通过中间节点截获流量,可直接读取账号密码、身份信息等核心内容,2019年,多家企业因未及时升级HTTPS协议被监管机构通报,部分案例甚至触发用户大规模投诉。

从技术视角看,明文报错的修复并不复杂,但部分开发者常因“成本考量”或“兼容性担忧”推迟升级,部署HTTPS证书已成为行业基础规范,主流浏览器如Chrome、Firefox均对未加密网站标注“不安全”提示,直接影响用户留存率。

**解决明文报错的三大核心措施

1、强制启用HTTPS协议

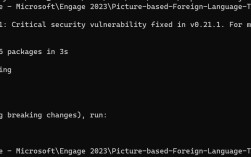

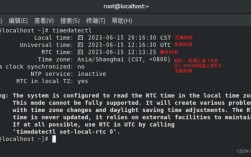

通过Let's Encrypt等免费证书服务,快速为网站部署加密传输功能,配置完成后,需将HTTP请求自动重定向至HTTPS,避免明文数据残留。

2、代码层审查与更新

检查网站内链、资源引用(如图片、脚本)是否全部指向HTTPS地址,混合内容(Mixed Content)会导致浏览器仅部分加密,仍需彻底排查。

3、监控与应急响应

借助SecurityHeaders、SSL Labs等工具定期扫描网站安全状态,确保无降级风险,若发现异常流量,需立即启动日志分析并修复漏洞。

**运维视角下的长期策略

作为站长,技术升级仅是第一步,建立用户信任需从细节入手:

- 在隐私政策中明确说明数据加密机制;

- 定期发布安全维护公告,增强透明度;

- 对第三方插件、API接口进行合规性审核,避免引入外部风险。

2019年的明文报错事件已为行业敲响警钟,数据安全绝非“可选项”,而是网站生存的底线,作为从业者,与其被动应对监管,不如主动构建防御体系——技术合规与用户体验的平衡,才是长期运营的关键。(个人观点)