在Linux服务器管理中,防火墙规则的配置与维护是保障系统安全的关键环节,对于使用CentOS系统的管理员而言,iptables作为传统的防火墙工具,其操作逻辑与常见问题处理一直是运维工作的重点,本文将围绕iptables服务的重启场景,提供可落地的操作指南与避坑经验,帮助用户高效解决问题。

一、为什么需要重启iptables服务?

当服务器网络策略调整、规则测试或遭遇异常情况时,重启iptables服务是快速生效新配置的常见操作,但需注意:直接重启可能导致临时规则丢失,若通过iptables -A命令动态添加了未保存的规则,服务重启后这些规则会被清除,规范的操作流程需遵循“保存-重载”原则。

二、CentOS不同版本的操作差异

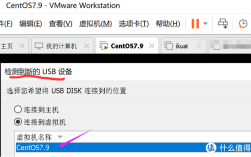

CentOS 6与CentOS 7+存在显著区别:

CentOS 6:使用service iptables restart命令可直接重启服务

CentOS 7+:因默认采用firewalld,需先停止firewalld并安装iptables服务

具体步骤:

- # 停止firewalld

- systemctl stop firewalld

- systemctl disable firewalld

- # 安装iptables服务

- yum install iptables-services -y

- systemctl enable iptables

- systemctl start iptables

三、安全重启iptables的标准流程

步骤1:保存当前规则

执行service iptables save将内存中的规则写入/etc/sysconfig/iptables文件。强烈建议操作前备份原始配置:

- cp /etc/sysconfig/iptables /etc/sysconfig/iptables.bak_$(date +%Y%m%d)

步骤2:验证规则有效性

使用iptables-restore -t < /etc/sysconfig/iptables检测配置文件语法,若出现iptables-restore: line X failed错误,需按提示修正规则格式。

步骤3:执行重启操作

- 传统SysV初始化系统:

- service iptables restart

- Systemd系统:

- systemctl restart iptables

步骤4:确认服务状态

检查服务是否正常运行:

- systemctl status iptables # CentOS 7+

- service iptables status # CentOS 6

若出现Active: active (exited)提示,表明服务已正常启动。

四、高频问题排查指南

场景1:重启后规则未生效

检查点:

1. 确认/etc/sysconfig/iptables文件是否包含新增规则

2. 查看系统日志grep iptables /var/log/messages

3. 测试iptables -L -n显示的规则是否与配置文件一致

场景2:服务启动失败

典型报错:Failed to restart iptables.service: Unit iptables.service not found

解决方案:

- yum install iptables-services -y

- systemctl daemon-reload

场景3:端口冲突

若同时启用firewalld与iptables,可能导致端口拦截冲突,建议通过systemctl is-active firewalld确认firewalld状态,必要时彻底禁用:

- systemctl mask firewalld

五、进阶实践建议

1、规则优化技巧

- 使用iptables-save > /path/to/backup.rules导出规则副本

- 在测试环境通过iptables-apply -t 60临时应用规则,避免因配置错误导致SSH断连

2、替代方案选择

对于新部署的CentOS 7+服务器,建议优先考虑firewalld或nftables,firewalld的动态规则管理特性更适合复杂网络环境,

- firewall-cmd --permanent --add-port=8080/tcp

- firewall-cmd --reload

3、自动化运维整合

将iptables规则纳入Ansible、Chef等配置管理工具,以下为Ansible示例:

- - name: Ensure iptables rules are loaded

- iptables:

- policy: ACCEPT

- chain: INPUT

- rule: "-m state --state RELATED,ESTABLISHED -j ACCEPT"

- notify: restart iptables

个人观点

在实际生产环境中,频繁重启iptables并非理想选择,建议采用规则热更新(iptables-restore < /path/to/rules)减少服务中断时间,对于关键业务服务器,可部署双机热备方案,在防火墙规则变更期间通过VIP切换实现无缝过渡,最后提醒:任何防火墙操作前,务必通过at命令或screen会话保持操作窗口,避免网络中断导致控制台失联。(本文由Linux系统管理员基于十年运维经验原创撰写,转载请标注来源)