1、受攻击现象:Centos服务器在遭受攻击时,可能会表现出一些异常现象,服务器可能会持续对外发送数据包,导致带宽耗尽,从而引起网络连接中断,服务器上的某些关键文件和进程可能被篡改或删除,导致系统无法正常运行。

2、初步分析:当发现服务器出现异常时,运维人员应立即进行初步分析,通过检查系统日志、网络流量以及运行中的进程等,可以初步判断服务器是否遭受了攻击,如果发现可疑的网络连接、未知的进程或被篡改的文件,那么很可能服务器已经被入侵。

3、断网分析系统:为了进一步确认服务器是否遭受攻击并找出攻击源,运维人员需要将服务器断开网络连接,然后进行深入分析,这包括检查系统命令、进程、启动项等是否被篡改,以及查找可能存在的后门程序或恶意代码,通过与可信操作系统的命令进行对比,可以判断系统命令是否被替换。

4、寻找攻击源:在确认服务器遭受攻击后,运维人员需要找出攻击源,这通常涉及到分析系统日志、网络流量以及攻击者留下的线索,通过查看系统日志,可以发现攻击者是如何进入系统的;通过分析网络流量,可以追踪到攻击者的IP地址;而通过研究攻击者留下的线索,可以了解攻击者的目的和手法。

5、恢复系统:在找到攻击源并清除恶意代码后,运维人员需要恢复系统,这包括修复被篡改的文件、恢复被删除的进程以及重建被破坏的系统设置,在恢复过程中,应确保系统的安全性和稳定性,避免再次遭受攻击。

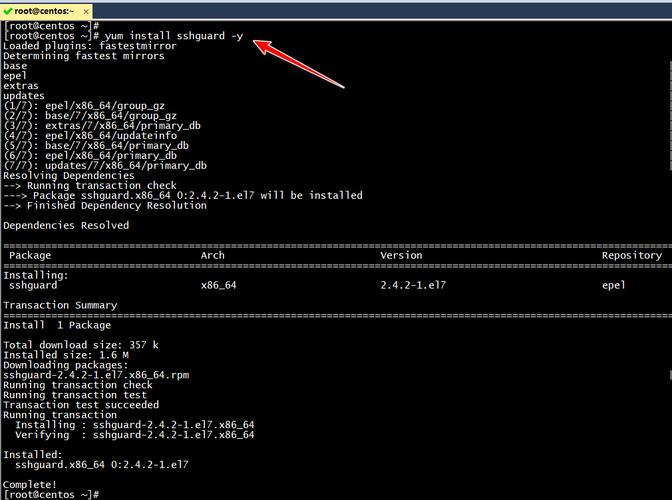

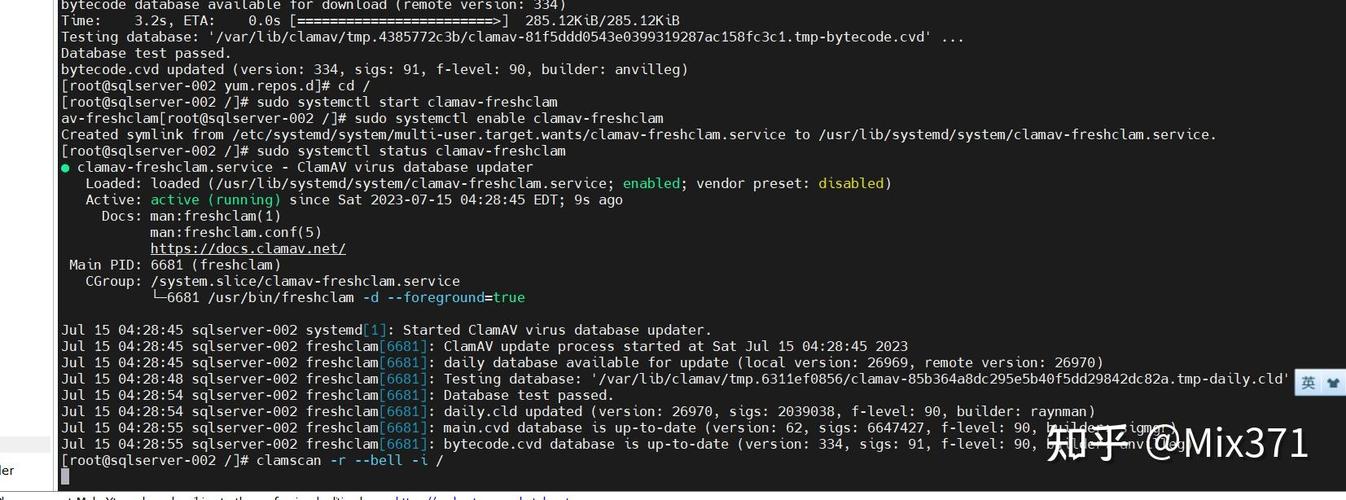

6、加强安全措施:为了防止类似攻击再次发生,运维人员需要加强服务器的安全措施,这包括定期更新系统补丁、安装防火墙和杀毒软件、限制不必要的网络服务和端口开放等,还应加强对用户的安全教育和培训,提高用户的安全意识和防范能力。

以下是关于“攻击 centos”的两个问题及解答:

1、如何防止CentOS服务器被DDoS攻击?:为了防止CentOS服务器被DDoS攻击,可以采取以下措施:配置防火墙规则以限制非法访问和过滤恶意流量;使用CDN服务来分散流量压力并隐藏服务器的真实IP地址;定期更新系统补丁和安全策略以提高服务器的安全性。

2、如何应对CentOS服务器上的rootkit攻击?:应对CentOS服务器上的rootkit攻击需要采取一系列紧急措施,断开服务器的网络连接以防止攻击者进一步操作;使用专业的安全工具检测和清除rootkit恶意软件;修复受损的系统文件和配置;加强服务器的安全措施并重新连接到网络。